¿Qué es NinjaFirewall y en qué se diferencia de “otro plugin más”?

La mayoría de “plugins de seguridad” viven dentro de WordPress: cargan cuando WordPress ya está en marcha y, por tanto, reaccionan tarde. NinjaFirewall juega en otra liga. Se interpone antes de que WordPress arranque. Las peticiones pasan por su filtro antes de tocar tu core, tus plugins o tu tema. Eso cambia por completo la película con bots automatizados, escaneos y fuerza bruta: paras mucho ruido antes de que consuma recursos de tu sitio.

Cuando lo usé por primera vez, la sensación fue de “poner un escudo delante”, no un parche dentro. No es magia: es arquitectura. Por eso, en proyectos serios con tráfico real, el impacto se nota en tranquilidad operativa y en la estabilidad bajo picos raros. Y también por eso no lo considero “instalar y olvidar”: la propia potencia del enfoque exige entender dos o tres cosas clave.

Puntos clave que lo diferencian:

- Pre-WordPress: inspección “antes de cargar nada”.

- Enfoque WAF (Web Application Firewall): reglas, firmas, normalización de peticiones.

- Menos bloat dentro del admin: se siente más “ligero” que soluciones todo-en-uno con mil módulos.

Cómo funciona: interceptar peticiones antes de WordPress (arquitectura explicada)

Imagina el recorrido de una visita típica:

Visitante → Servidor web → PHP → NinjaFirewall → WordPress → plugins/tema → Respuesta.

Ese “salto” previo marca la diferencia. NinjaFirewall analiza y bloquea patrones conocidos de ataque (inyecciones, payloads sospechosos, fuerza bruta contra el login, abuso de XML-RPC, etc.) antes de que el core y los plugins tengan que hacer nada. En la práctica, es como si filtraras la arena gruesa antes de pasarla por un colador fino: ahorras trabajo a todo lo que viene detrás.

Otra consecuencia interesante: al cortar temprano, la huella de CPU y RAM asociada a ataques burdos se reduce, porque WordPress ni siquiera se entera. En mi experiencia, esto se traduce en una web que “no se siente pesada” bajo oleadas de bots: si tienes logs encendidos, ves muchos “deny” arriba del todo y el admin sigue ágil.

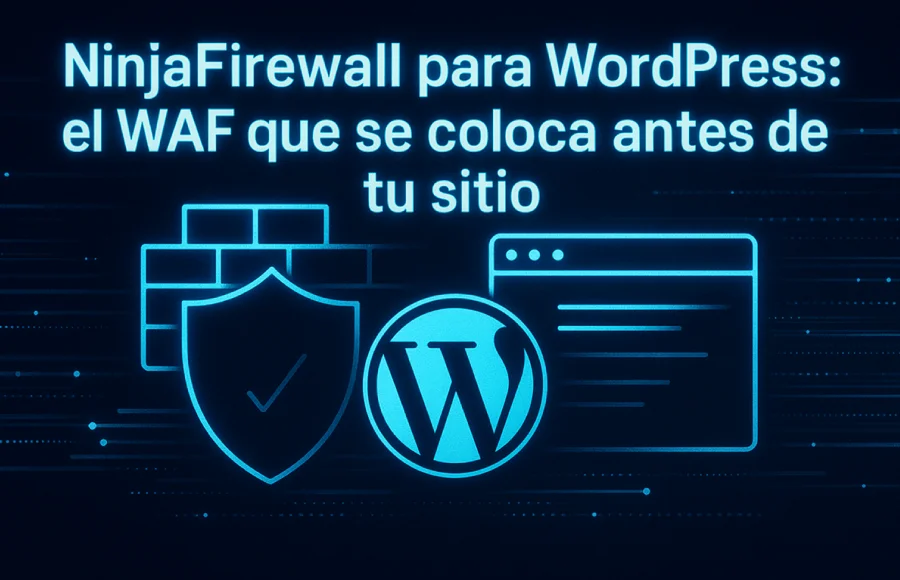

Requisitos y compatibilidades: lo que debes tener antes de instalar

NinjaFirewall está pensado para servidores “de verdad”. Si trabajas con un hosting muy básico, cuidado:

Checklist previa (rápida):

- Sistema operativo: entorno tipo Unix (Linux/BSD). En Windows, no.

- Versión de PHP: moderna (no antigüedades).

- Servidor web: Apache/Nginx/LiteSpeed están OK.

- Acceso técnico mínimo: saber editar

.htaccess/config y revisar logs. - Módulos básicos: extensiones PHP habituales y permiso para escribir reglas/archivos de control.

Cuando he intentado meterlo en sitios “justitos” (hosting masivo con versiones antiguas o sin acceso a configuraciones mínimas), la experiencia no es ideal. Mi regla práctica: si te tomas la seguridad en serio, probablemente ya estás en un entorno compatible; si no, plantéate mejorar primero la base (hosting, versiones, backups) y luego añadir el WAF.

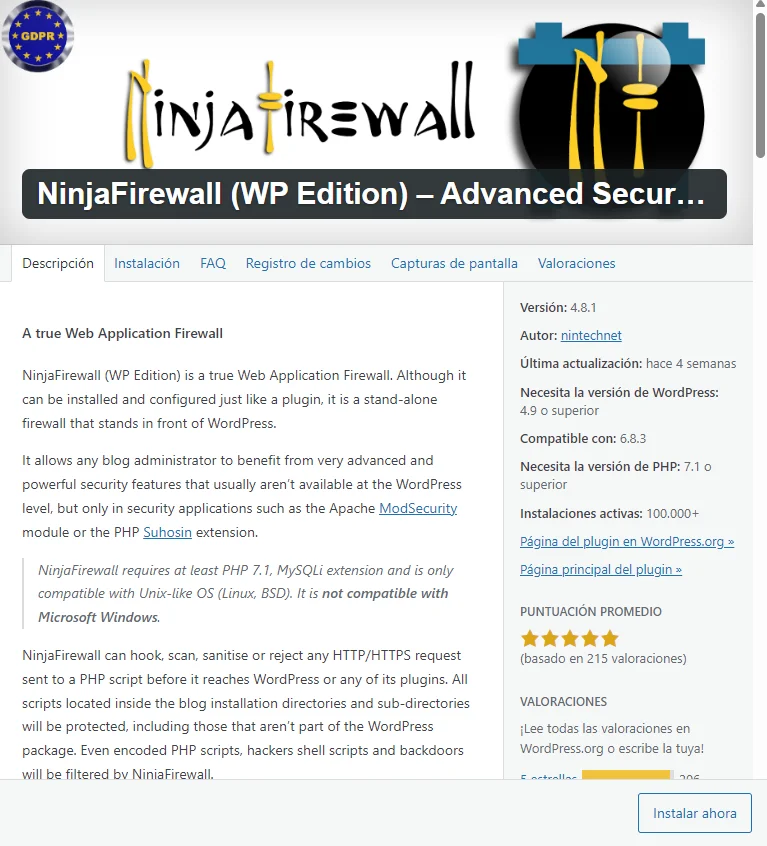

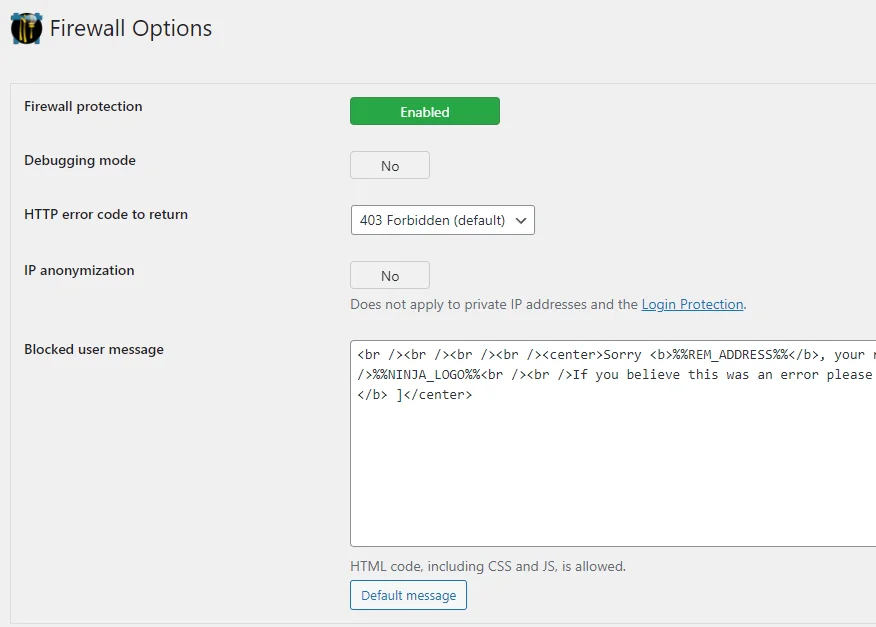

Configuración esencial en 15 minutos (y qué políticas activar primero)

Este es el “arranque limpio” que me funciona una y otra vez:

- Instalación y asistente inicial

- Instala el plugin y deja que cree sus ficheros de control.

- Asegura que los permisos de escritura son correctos.

- Modo de protección y reglas base

- Activa el modo estándar con actualización automática de reglas.

- Entra a la sección de políticas y habilita los bloques obvios (inyecciones comunes, LFI/RFI, XSS básicos).

- Login y XML-RPC

- Protege

wp-login.phpy/wp-admin/con rate-limiting o challenge. - Si no usas apps externas, limita o anula XML-RPC. Si lo necesitas (apps móviles, Jetpack), aplica rate-limit.

- Protege

- Alertas y registros

- Activa notificaciones por email solo para eventos importantes (p. ej., bloqueos críticos o cambios de archivos).

- Enciende Live Log durante 48–72 h para observar patrones y crear una lista blanca mínima (tu IP/CDN/monitoring).

- File Guard y File Integrity

- File Guard: vigilancia en tiempo real de cambios críticos (ideal para detectar shells o ediciones sospechosas).

- File Integrity: un cron programado (diario/semanal) para comparar checksums y recibir un informe.

- Ajuste fino tras la primera semana

- Revisa falsos positivos (si los hay) y crea reglas de whitelist puntuales.

- Baja un punto el nivel de verbosidad de log para evitar llenar disco.

- Deja documentado (README interno) qué has tocado y por qué.

Nota personal: en mis proyectos casi nunca activo todo al máximo desde el día 1. Prefiero una fase corta de “observación” con Live Log, porque cada stack y cada theme/plugin tienen sus manías.

Multisite, tráfico alto y entornos serios: cuándo brilla de verdad

Si trabajas con multisite o sitios con tráfico sostenido, NinjaFirewall tiene mucho sentido. Al estar antes del core, un solo punto de control filtra intentos masivos de fuerza bruta y escaneos que, de otro modo, multiplicarían el coste en cada sub-sitio. En redes grandes, esta capa previa ahorra CPU y simplifica la vida del super admin.

Buenas prácticas que aplico:

- Panel central para el super admin con políticas comunes; excepciones documentadas por site.

- Reglas homogéneas para login/XML-RPC en toda la red (menos casuística = menos problemas).

- Monitorización: si usas un SIEM o centralizas logs, envía los eventos de NinjaFirewall para correlación.

Mi experiencia: donde más brilla es en picos (campañas, rebotes de bots, scan waves). El sitio aguanta mejor porque la basura muere fuera.

Rendimiento y registros: Live Log, File Guard y cómo no saturar el servidor

NinjaFirewall no me resulta “pesado”. Ahora bien, los logs son un arma de doble filo: dan visibilidad, pero si los dejas en “todo, todo el rato”, llenarás disco y gastarás IO.

Mi receta:

- Live Log encendido solo al inicio, o en periodos de auditoría.

- Rotación de logs semanal y límites de tamaño.

- Emails solo para lo importante (menos ruido = más atención).

- File Guard en rutas críticas (core,

wp-content, subidas de plugins), con alertas si se tocan ficheros sensibles fuera de ventana de despliegue.

Resultado práctico: sigues viendo lo que pasa, pero sin que el WAF se convierta en “otro consumidor” de recursos por puro logging.

NinjaFirewall + CDN (Cloudflare/otros): orden de capas y reglas recomendadas

Si ya usas una CDN/WAF de perímetro (Cloudflare, etc.), ordena las capas:

- Perímetro (CDN/WAF en la nube): filtra DDoS, reputación IP, geoblocking general.

- Servidor (NinjaFirewall): inspección específica de aplicación (WordPress) antes del core.

- WordPress (duro y puro): hardening residual, roles, contraseñas, MFA, actualizaciones.

Consejos rápidos que aplico:

- Respeta cabeceras reales de IP (p. ej.,

X-Forwarded-For) para que NinjaFirewall identifique bien al cliente detrás de la CDN. - Lista blanca de IPs del proveedor CDN para evitar falsos positivos.

- Rate-limit moderado en NinjaFirewall: si ya limitas arriba, no dupliques la agresividad abajo.

Así evitas solapamientos y consigues defensa en capas de verdad, no capas que se estorban.

¿WP o WP+? Diferencias, casos de uso y cuándo merece la pena

A nivel conceptual, WP Edition cubre lo esencial de un WAF previo a WordPress con reglas y protecciones clave. WP+ añade funciones de control más fino (listas por país/IP/rol, extras de auditoría, reglas avanzadas, etc.).

Cuándo me compensa subir a WP+:

- Redes multisite medianas/grandes con distintos perfiles de usuario.

- Entornos con requisitos de cumplimiento (necesitas trazabilidad/controles adicionales).

- Sitios con exposición constante a scraping o abuso fuera de horario (reglas más granuladas).

Si tu sitio es un blog o una tienda pequeña sin complejidad de roles, suelo empezar por WP Edition bien ajustado y evaluar el salto más adelante.

Comparativa rápida con alternativas (Wordfence, Sucuri, AIOS): arquitectura y recursos

No todas las soluciones juegan en la misma capa:

- Wordfence / AIOS / similares (plugin-centric): gran cobertura dentro del admin, escaneos internos, 2FA, hardening, etc. Ventaja: todo en un sitio, fácil de entender. Desventaja: reaccionan después de que WordPress cargue.

- Sucuri/Cloudflare (perímetro en la nube): excelente para DDoS y reputación IP global. Dependes de capa externa y de la correcta integración con tu origen.

- NinjaFirewall (pre-WP en el servidor): filtra justo antes de WordPress. Menos bloat en el admin, más cerca del metal.

Mi enfoque en proyectos con necesidades reales: perímetro + NinjaFirewall + hardening mínimo en WP. En proyectos sencillos, un plugin más “todo en uno” puede ser suficiente, pero si ya has sentido que “cambiar la URL de /wp-admin no basta”, NinjaFirewall te va a encajar.

Errores comunes y soluciones rápidas

- Instalar sin revisar requisitos: si tu hosting es limitado o desactualizado, resolverás poco y te frustrarás. Solución: checklist previa y, si hace falta, cambia de plan.

- Activar todo al máximo el día 1: sube las protecciones por fases; observa logs; afina listas blancas.

- Olvidar XML-RPC: si no lo necesitas, limítalo; si lo usas, aplica rate-limit.

- No rotar logs: acabarás con alertas por disco lleno. Establece rotación y límites.

- Duplicar capas agresivas (CDN + servidor): coordina reglas para no bloquear legítimos ni penalizar rendimiento.

Checklist final para decidir

Cuando probé NinjaFirewall, lo que más me convenció fue su posición estratégica: corta el problema antes de que WordPress respire. No lo siento pesado y, en entornos con tráfico real y exposición a bots, esa capa extra se nota. No es el típico plugin para principiantes ni para hostings de pelea: si tu infraestructura es seria, te da un blindaje que “lo de dentro” no consigue.

Checklist final:

- Estoy en Linux/*nix con PHP moderno.

- Puedo tocar configuración básica y revisar logs.

- Quiero filtrar antes del core (no solo dentro de WP).

- Sé qué apps usan XML-RPC en mi sitio.

- Tengo política de rotación de logs y backups.

- (Opcional) Uso CDN y puedo coordinar capas.

Si marcas 4–5 checks, NinjaFirewall merece tu tiempo.

FAQs

¿Puedo usar NinjaFirewall con una CDN tipo Cloudflare?

Sí. Deja el perímetro arriba y NinjaFirewall en el origen. Ajusta cabeceras y listas blancas para que identifique bien al cliente real.

¿Consume muchos recursos?

Mi experiencia es que no se siente pesado. El mayor riesgo de consumo viene por un logging mal gestionado; con rotación y niveles adecuados, va fino.

¿Qué hago si tengo falsos positivos?

Usa el Live Log para identificar la regla que dispara el bloqueo y crea una whitelist puntual. No bajes todo el “nivel de seguridad” por un caso.

¿Merece la pena en sitios pequeños?

Depende. Si tu hosting es básico y no tienes capacidad de ajustar nada, probablemente te convenga un plugin sencillo. Si te preocupa de verdad la seguridad y tienes entorno decente, NinjaFirewall suma.

Opinión Personal

NinjaFirewall no es “otro plugin de seguridad”; es un WAF para WordPress que se coloca antes del core y filtra bots, fuerza bruta y escaneos en la puerta. En mis proyectos con tráfico real, se traduce en más seguridad con menos recursos y en una web que se mantiene ágil incluso en picos.

Lo que me convence

- Arquitectura pre-WP: bloquea payloads antes de tocar plugins/tema.

- Ligero y efectivo: no noto “bloat” ni caídas de rendimiento.

- Visibilidad útil: logs y alertas que explican qué bloquea y por qué.

Lo que debes tener en cuenta

- No es “instalar y olvidar”: requiere **Linux/**Unix, PHP actualizado y un mínimo de ajuste de reglas y logs.

- La primera semana conviene observar el Live Log, crear pequeñas listas blancas y coordinar con tu CDN si la usas.

Mi recomendación práctica

Si te tomas en serio la seguridad en WordPress, apuesta por un firewall de aplicaciones web que actúe antes de cargar el sitio. Prefiero invertir una hora en configurarlo bien a perder un fin de semana limpiando una intrusión.

Ahora te leo: ¿has probado NinjaFirewall? ¿Cómo te fue frente a Wordfence, Sucuri u otro WAF? Deja tus comentarios, dudas o casos raros aquí abajo y lo debatimos.