Qué es el WordPress WAF de Imunify360

Un WAF específico para WordPress, no una capa genérica

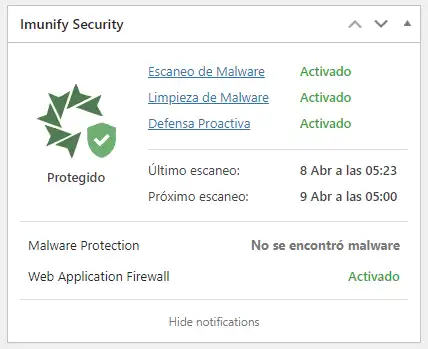

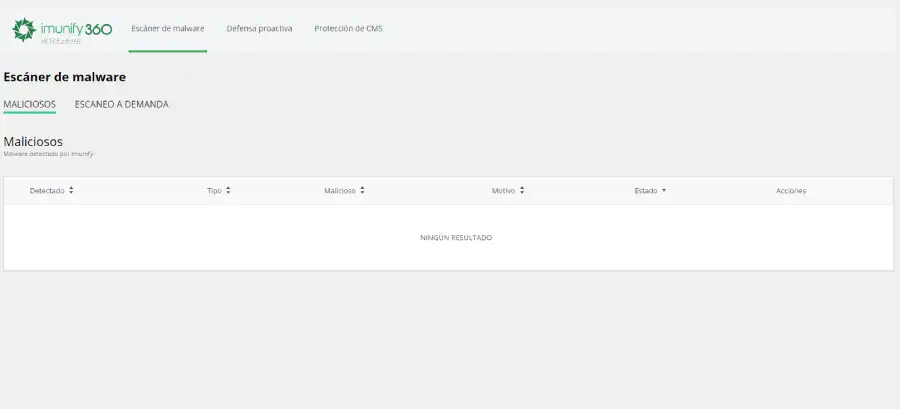

Imunify360 ha lanzado un WordPress WAF incluido sin coste adicional para todos sus clientes. La propuesta no es la de un firewall genérico más, sino la de una capa diseñada para bloquear exploits dirigidos a vulnerabilidades conocidas en plugins y themes de WordPress, usando virtual patching y activándose a través del plugin Imunify Security. Según la propia compañía, la activación es automática y no requiere configuración extra.

Eso cambia bastante el enfoque habitual. Durante años, buena parte de la seguridad en WordPress se ha resuelto añadiendo plugins, tocando configuraciones manuales o confiando en soluciones de terceros que, sobre el papel, suenan bien, pero en la práctica añaden complejidad. Y en seguridad, cada capa mal entendida o mal mantenida se puede convertir en otro punto de fallo.

Por eso, en mi caso, este lanzamiento me parece importante no solo por lo que añade, sino por lo que elimina: fricción. Si una protección útil llega ya integrada, se activa sola y no obliga al usuario a convertirse en especialista, la probabilidad de que realmente se use bien sube muchísimo.

La clave no está solo en “tener un WAF”, sino en dónde actúa y qué problema real intenta resolver. Imunify360 lo plantea como una respuesta directa a una realidad bastante conocida: cuando se publica una vulnerabilidad en un plugin o un theme, existe una ventana de tiempo en la que muchos sitios siguen expuestos porque el parche todavía no se ha aplicado. La marca lo explica de forma muy clara: los atacantes explotan ese hueco, y ese retraso termina convirtiéndose en infecciones, incidencias y trabajo extra para soporte y hosting.

Y aquí es donde más coincide con mi experiencia: muchas brechas no ocurren porque no exista solución, sino porque la actualización llega tarde. A veces son días. A veces semanas. A veces nunca. En ese contexto, una capa de parcheo virtual específica para WordPress no es un extra bonito para la ficha comercial, sino una defensa muy práctica para escenarios reales.

El problema que viene a resolver

WordPress sigue dependiendo demasiado de plugins y configuraciones manuales

WordPress no es inseguro por definición, pero sí vive muy expuesto a su ecosistema. La propia Imunify360 afirma que los plugins y themes son el punto de entrada más común para los atacantes en WordPress. Su nuevo WAF está orientado precisamente a eso: a inspeccionar las peticiones HTTP entrantes y bloquear las que coinciden con patrones de explotación conocidos contra componentes vulnerables.

El problema es que muchos proyectos siguen montando su estrategia de seguridad sobre la idea de que “ya actualizaremos” o “ya hay un plugin que lo cubre”. Eso funciona hasta que deja de funcionar. En cuanto hay varios plugins, distintas dependencias, clientes que no quieren tocar nada por miedo a romper la web, o equipos que gestionan muchos sitios a la vez, la teoría se choca con la operación real.

Desde mi punto de vista, aquí Imunify360 acierta porque ataca justo ese punto débil. No intenta vender la fantasía de que el usuario hará todo perfecto, sino que asume algo mucho más realista: que habrá retrasos, despistes y ventanas de exposición.

El retraso en actualizar plugins y themes es donde nacen muchas brechas

040Hosting lo resume bien al explicar que muchos compromisos de seguridad no se producen porque WordPress sea débil, sino porque plugins, themes o integraciones quedan desactualizados demasiado tiempo. En ese escenario, una capa de virtual patching reduce riesgo mientras las actualizaciones se planifican, prueban o simplemente llegan tarde.

Ese matiz es muy importante para posicionar este contenido con autoridad: el valor del WordPress WAF de Imunify360 no está en sustituir el mantenimiento, sino en cubrir el hueco entre vulnerabilidad y parche aplicado.

En mi experiencia, ese hueco es exactamente donde más problemas aparecen. No porque falte información, sino porque la realidad del mantenimiento web no siempre es inmediata. Hay sitios con plugins heredados, webs de clientes que no quieren tocar nada en campaña, instalaciones antiguas con dependencias delicadas o simplemente tareas que se posponen. En esos casos, disponer de una capa que bloquee antes de que el exploit llegue al código vulnerable es una mejora muy seria.

Cómo funciona Imunify360 WordPress WAF

Parcheo virtual frente a vulnerabilidades conocidas

Imunify360 explica que su WordPress WAF bloquea peticiones maliciosas dirigidas a vulnerabilidades conocidas en plugins y themes, de forma que el código vulnerable sigue presente, pero no puede explotarse por esa vía. Es decir, la protección llega sin forzar una actualización inmediata y sin exigir intervención del propietario del sitio en ese momento.

Este enfoque tiene mucho sentido en hosting y en entornos con muchos WordPress activos. No todas las actualizaciones pueden aplicarse al minuto, y no todas deberían desplegarse sin pruebas. El parcheo virtual no elimina la necesidad de actualizar, pero sí aporta algo muy valioso: tiempo y margen de maniobra.

Protección antes de que el ataque llegue a la aplicación

La gran ventaja estratégica es que la petición se bloquea antes de alcanzar la parte vulnerable de la aplicación. Esa lógica encaja también con la visión que expone 040Hosting: la protección a nivel servidor suele ser más valiosa que depender únicamente de otro plugin dentro del propio WordPress.

A mí este enfoque me parece clave porque manda un mensaje muy claro: no tiene demasiado sentido delegar toda la seguridad en el CMS cuando parte de la amenaza se puede frenar antes. Cuanto antes cortes el tráfico malicioso, menos superficie útil le dejas al atacante.

Integración con Imunify Security y activación sin fricción

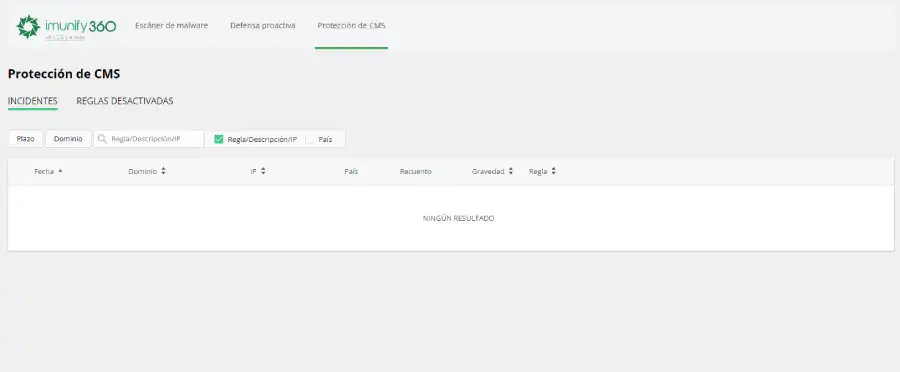

Otro punto fuerte es la integración. Imunify360 indica que el WordPress WAF se entrega a través del plugin Imunify Security, se activa automáticamente y no requiere configuración adicional. También señala que los propietarios del sitio pueden ver en el panel de WordPress qué reglas se han disparado y consultar incidentes desde el propio dashboard.

Esto importa mucho más de lo que parece. Una herramienta aislada siempre cuesta más de entender, desplegar y mantener. En cambio, cuando forma parte de un ecosistema que ya trabaja a nivel servidor, escanea, bloquea y actualiza reglas de forma continua, la protección gana coherencia.

Y aquí vuelvo a coincidir bastante con tu enfoque: no es una pieza suelta, sino una capa que encaja dentro de una filosofía más amplia de seguridad gestionada.

Qué ventajas aporta frente a otras soluciones de seguridad WordPress

Menos dependencia del usuario final

Una de las promesas más potentes de esta solución es que reduce la dependencia del usuario final. Imunify360 insiste en que no hace falta configuración extra y 040Hosting subraya precisamente ese mismo beneficio: menos necesidad de que el propietario del sitio detecte por sí mismo cada vulnerabilidad o reaccione a tiempo.

Eso, trasladado a la realidad, significa menos margen para el error humano. Y ese detalle no es menor. Buena parte de la seguridad falla no por falta de herramientas, sino por exceso de decisiones manuales en personas que no viven la seguridad como prioridad diaria.

Reglas específicas según los plugins instalados

Imunify360 afirma además que el sistema detecta qué plugins y themes están instalados en cada sitio y carga solo las reglas relevantes para ese WordPress. Según la compañía, esto ayuda a mantener bajo el impacto en rendimiento y reduce el riesgo de falsos positivos, porque no aplica un ruleset masivo e indiscriminado.

Ese punto le da bastante profundidad al producto. No estamos hablando solo de “poner un firewall”, sino de afinar la protección en función del entorno real del sitio.

Menor riesgo de falsos positivos y mejor escalabilidad

La compañía asegura haber validado estas reglas en más de 500.000 sitios WordPress antes de lanzarlas en modo de bloqueo activo, primero ejecutándolas en monitorización para observar funcionamiento y falsos positivos. También afirma que su equipo despliega nuevas reglas de bloqueo en un plazo de hasta 24 horas tras la divulgación de una vulnerabilidad y que añade cientos de reglas nuevas cada semana.

En seguridad, la escala importa. Cuantos más escenarios reales cubres, más afinadas suelen estar las reglas. No garantiza perfección absoluta, pero sí da una señal de madurez que no conviene ignorar.

Por qué la seguridad a nivel infraestructura es el camino

La diferencia entre proteger dentro del CMS y proteger desde el servidor

Aquí está, para mí, el debate más interesante. Durante mucho tiempo se ha dado por hecho que la seguridad de WordPress debía resolverse sobre todo desde dentro del propio WordPress. Más plugins, más ajustes, más capas internas. El problema es que eso deja demasiada responsabilidad en la aplicación y en el usuario.

La visión que comparten tanto Imunify360 como 040Hosting va en otra dirección: detener antes, automatizar más y trasladar parte del peso de la defensa a la infraestructura. 040Hosting lo dice de forma bastante directa al defender que la protección extra a nivel servidor suele ser más valiosa que depender solo de otro plugin dentro de la web.

Yo estoy bastante de acuerdo con esa lectura. En mi opinión, la seguridad gestionada a nivel de infraestructura es el camino porque reduce complejidad operativa y ataja amenazas antes de que toquen la aplicación. No elimina el trabajo dentro del CMS, pero sí evita que todo dependa de él.

Qué gana un hosting y qué gana el cliente final

Para un proveedor de hosting, una capa así puede traducirse en menos incidencias repetitivas, menos infecciones por ventanas de actualización y una postura de seguridad más coherente a escala. Para el cliente final, el beneficio principal es otro: protección más silenciosa, menos fricción y menor dependencia de reaccionar siempre a tiempo.

Y eso encaja perfectamente con una filosofía como la de HostingTG: la seguridad no debería ser un extra opcional ni una tarea que solo funciona si el usuario acierta en cada paso. Debería ser una base.

Lo que este WAF sí hace y lo que no hace

Por qué no sustituye actualizaciones ni buenas prácticas

Aquí conviene ser muy claro para que el artículo gane credibilidad. El WordPress WAF de Imunify360 está pensado para bloquear exploits contra vulnerabilidades conocidas mediante virtual patching, pero eso no significa que sustituya las actualizaciones del core, plugins o themes. La propia 040Hosting recuerda que los propietarios del sitio deben seguir manteniendo WordPress y sus componentes actualizados.

Yo también lo veo así. Un WAF excelente no arregla credenciales débiles, plugins mal elegidos, accesos mal gestionados o malas prácticas operativas. Lo que hace es añadir una capa muy útil en el lugar correcto.

Contraseñas, accesos y plugins fiables siguen siendo esenciales

La falsa sensación de seguridad total es uno de los errores más peligrosos en este terreno. Tener un WAF específico para WordPress es una mejora importante, sí. Pero sigue siendo imprescindible:

- actualizar con criterio,

- limitar accesos,

- usar contraseñas robustas,

- revisar plugins y themes,

- eliminar componentes innecesarios,

- y mantener una política de seguridad por capas.

Dicho de otra forma: este movimiento de Imunify360 me parece muy acertado precisamente porque refuerza una estrategia seria. No porque permita olvidarse del resto.

Sobre el movimiento de Imunify360

Un paso lógico hacia una seguridad WordPress más gestionada

En conjunto, me parece uno de esos lanzamientos que tienen más impacto del que parece a simple vista. No solo por el componente técnico, sino por el mensaje que envía al sector: la seguridad útil es la que se integra mejor, se despliega sin fricción y protege antes de que el usuario tenga que reaccionar.

Imunify360 presenta este WordPress WAF como una pieza gratuita para todos sus clientes, integrada en su ecosistema, con validación previa a gran escala y foco específico en vulnerabilidades de plugins y themes. Visto así, no es raro que varios hostings lo estén leyendo como una mejora práctica más que como una simple novedad comercial.

Qué significa esto para hostings que ya trabajan con Imunify360

Para hostings que ya usan Imunify360, el encaje es bastante natural: más defensa a nivel infraestructura, más automatización y más capacidad de proteger sitios WordPress sin cargar toda la responsabilidad en el usuario final. Para quienes todavía no lo usan, el lanzamiento refuerza la idea de que la protección de WordPress ya no debería pensarse solo desde el plugin de turno, sino desde una arquitectura de seguridad más amplia.

Y ahí está, para mí, el valor real de esta keyword y de este producto: Imunify360 WordPress WAF no habla solo de un WAF, habla de una forma distinta de entender la seguridad de WordPress.

Sobre Imunify360 WordPress WAF

¿Merece la pena confiar en Imunify360 WordPress WAF?

Sí, siempre que se entienda bien qué ofrece. Si lo que buscas es una capa específica para WordPress, integrada con Imunify Security, gratuita para clientes de Imunify360, con virtual patching y activación automática, el lanzamiento tiene mucho sentido.

A mí me parece especialmente valioso por tres razones:

- reduce la dependencia de plugins externos y configuraciones manuales;

- protege justo en la ventana donde más incidentes suelen ocurrir, entre vulnerabilidad publicada y actualización aplicada;

- refuerza un modelo de seguridad a nivel infraestructura que, en la práctica, suele ser más sólido y más realista.

No lo vendería como “la solución definitiva”, porque no lo es. Pero sí como una mejora muy seria para cualquier estrategia de seguridad WordPress bien planteada.

Resolvemos dudas de la comunidad

¿Qué es Imunify360 WordPress WAF?

Es un componente de seguridad de Imunify360 orientado a WordPress que bloquea exploits contra vulnerabilidades conocidas en plugins y themes mediante virtual patching.

¿Imunify360 WordPress WAF es gratis?

Sí. Imunify360 indica que está incluido sin coste adicional para todos sus clientes.

¿Necesita configuración manual?

Según Imunify360, no. Se entrega a través del plugin Imunify Security y se activa automáticamente.

¿Protege aunque el plugin vulnerable no esté actualizado?

Sí, ese es precisamente el objetivo del virtual patching: bloquear el intento de explotación antes de que alcance el código vulnerable.

¿Sustituye un plugin de seguridad en WordPress?

No necesariamente. Puede reducir dependencia de soluciones adicionales, pero no sustituye por sí solo todas las prácticas de seguridad ni el mantenimiento correcto del sitio.

¿Sustituye las actualizaciones de WordPress?

No. Sigue siendo necesario actualizar core, plugins y themes. El WAF ayuda a cubrir la ventana de exposición, pero no reemplaza una buena higiene de seguridad.

Opinión Personal

El lanzamiento del WordPress WAF de Imunify360 marca un antes y un después en la forma de entender la seguridad en WordPress. Durante mucho tiempo, la protección de este CMS ha dependido en exceso de plugins adicionales, configuraciones manuales y decisiones técnicas que no siempre están al alcance de todos los usuarios. Por eso, que una solución de este nivel llegue integrada y sin fricción me parece un acierto total.

Lo que más valoro de este movimiento es que no se limita a añadir otra capa de seguridad, sino que resuelve un problema muy real: el tiempo que pasa entre la aparición de una vulnerabilidad y la actualización efectiva del sitio. En la práctica, muchas webs quedan expuestas precisamente en esa ventana. Ahí es donde el parcheo virtual cobra un valor enorme, porque permite reducir riesgos sin obligar al usuario a reaccionar al instante.

También me parece especialmente interesante que esta protección forme parte de un ecosistema más amplio como Imunify360. No hablamos de una herramienta aislada, sino de una estrategia de seguridad más completa, pensada para actuar a nivel de infraestructura y no solo dentro de WordPress. En mi opinión, ese es el camino correcto: proteger antes, automatizar más y depender menos de que el usuario lo haga todo perfecto.

Eso sí, conviene ser realistas. Un WAF, por potente que sea, no sustituye las buenas prácticas básicas. Mantener plugins actualizados, usar contraseñas seguras y controlar bien los accesos sigue siendo fundamental. La diferencia es que ahora esa base puede estar mucho mejor reforzada.

En definitiva, creo que Imunify360 ha dado un paso inteligente y muy bien enfocado. No solo mejora la seguridad de WordPress, sino que además lanza un mensaje claro al sector: la protección eficaz debe ser sencilla, integrada y gestionada desde la infraestructura.

¿Tú qué opinas sobre este nuevo WordPress WAF de Imunify360? Te leo en los comentarios.