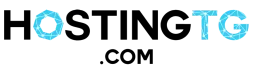

Qué es la vulnerabilidad CVE-2026-3098

La CVE-2026-3098 es una vulnerabilidad de tipo Arbitrary File Read que afecta al plugin Smart Slider 3 para WordPress. Según la descripción publicada, el fallo está presente en todas las versiones hasta la 3.5.1.33 incluida y se explota a través de la función actionExportAll, lo que permite que atacantes autenticados con acceso de nivel Subscriber o superior lean archivos arbitrarios del servidor.

Dicho de forma menos académica: no estamos ante un error exótico ni ante una cadena de explotación especialmente sofisticada. Estamos ante un problema de seguridad muy reconocible en el ecosistema WordPress, donde una validación de permisos insuficiente en una acción AJAX termina abriendo una puerta que nunca debería haber estado disponible para perfiles de bajo privilegio. OpenCVE y el propio registro del CVE lo asocian a CWE-862, Missing Authorization, que encaja justo con ese patrón.

Desde mi punto de vista, aquí vuelve a aparecer un problema que veo repetirse demasiado: la falsa sensación de seguridad que generan los plugins muy extendidos. Smart Slider 3 no es un complemento marginal ni una rareza instalada en cuatro laboratorios; es una pieza usada en entornos reales, con una superficie de exposición mayor precisamente por su adopción. Las fuentes analizadas coinciden en que cualquier instalación que utilice una versión vulnerable queda expuesta hasta aplicar la actualización.

Plugin afectado y versiones vulnerables

La información pública disponible sitúa como afectadas las versiones de Smart Slider 3 hasta la 3.5.1.33 incluida. OpenCVE también indica como acción recomendada actualizar a la 3.5.1.34 o posterior de inmediato.

Esto es importante porque muchas veces, cuando alguien lee “vulnerabilidad en un plugin de WordPress”, asume que el problema depende de la versión del core, del hosting o de una configuración rara. En este caso, OpenCVE remarca que el riesgo afecta a las instalaciones del plugin vulnerable independientemente de la versión del core de WordPress. En otras palabras: si el plugin sigue en una versión afectada, el sitio sigue jugando con fuego.

Tipo de fallo: lectura arbitraria de archivos en WordPress

El núcleo técnico del problema es la lectura arbitraria de archivos. Eso significa que un atacante autenticado puede intentar leer archivos del servidor que no debería poder consultar. La severidad pública marcada por CVSS v3.1 es 6.5 MEDIUM, con impacto alto en confidencialidad y sin impacto base declarado en integridad o disponibilidad.

Ahora bien, aquí es donde conviene salir de la ficha técnica y hablar claro. Que el vector ponga “Medium” no significa que sea una incidencia cómoda o menor. Si el archivo alcanzable contiene información sensible, el escenario operativo cambia por completo. Y en WordPress hay un archivo que resume muy bien ese riesgo: wp-config.php.

Por qué esta vulnerabilidad es más seria de lo que parece

El problema de los usuarios autenticados con rol bajo

Uno de los puntos más delicados de la CVE-2026-3098 es que no exige privilegios administrativos. La descripción oficial indica que basta con un usuario autenticado con rol Subscriber+ para aprovechar la vulnerabilidad.

Esto rompe un mito peligrosísimo en muchos proyectos WordPress: “si los usuarios registrados no son administradores, no pasa nada”. En la práctica sí pasa. En tiendas online, academias, memberships, periódicos digitales o cualquier web con áreas privadas, suele haber cuentas de cliente, suscriptor o usuario básico repartidas por todo el sistema. Cuando una vulnerabilidad parte desde ahí, la superficie real de ataque crece muchísimo.

Por eso, cuando analizo este tipo de casos, suelo insistir en una idea: el riesgo no depende solo de la gravedad técnica del fallo, sino del tipo de web donde cae. Una instalación corporativa sin usuarios públicos no se comporta igual que un WooCommerce con cientos de clientes registrados. El CVE puede ser el mismo, pero la exposición práctica no lo es.

Qué pasa si un atacante accede a wp-config.php

La descripción del CVE habla de lectura de archivos arbitrarios que pueden contener información sensible. Eso ya es suficientemente grave. Pero llevado al terreno WordPress, el archivo que más debería preocupar es wp-config.php, porque suele incluir credenciales de base de datos, claves y parámetros esenciales de la instalación. La propia lógica del fallo hace que el riesgo de confidencialidad sea el aspecto más castigado en la puntuación CVSS.

Y aquí está, para mí, el verdadero salto cualitativo del problema. En cuanto alguien puede leer wp-config.php, la conversación deja de ser “hay una vulnerabilidad en un plugin” y pasa a ser “puede haber un compromiso casi total del sitio”. No porque el CVE ejecute código por sí mismo, sino porque expone información con la que un atacante puede pivotar, moverse mejor o preparar una toma de control más seria.

Ese es el motivo por el que esta vulnerabilidad no me parece “media” en la vida real, aunque formalmente figure así en CVSS. Técnicamente la clasificación es la que es; operativamente, en una web con usuarios registrados y mala higiene de seguridad, el impacto puede ser bastante más feo.

Por qué un CVSS medio no refleja todo el riesgo operativo

La métrica CVSS v3.1 publicada para CVE-2026-3098 es 6.5, con vector AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N. Eso nos dice que el ataque es remoto, de baja complejidad, sin interacción del usuario, pero requiere privilegios bajos y afecta sobre todo a la confidencialidad.

La parte que muchas veces se pierde en la lectura de ese número es el contexto. No es igual exigir “privilegios bajos” en un WordPress cerrado para tres personas que en una tienda, una plataforma de formación o una comunidad donde los usuarios básicos existen por diseño. Mi experiencia administrando sistemas me ha enseñado justamente eso: el riesgo real aparece cuando combinas un fallo técnicamente sencillo con una aplicación masiva y una operación relajada.

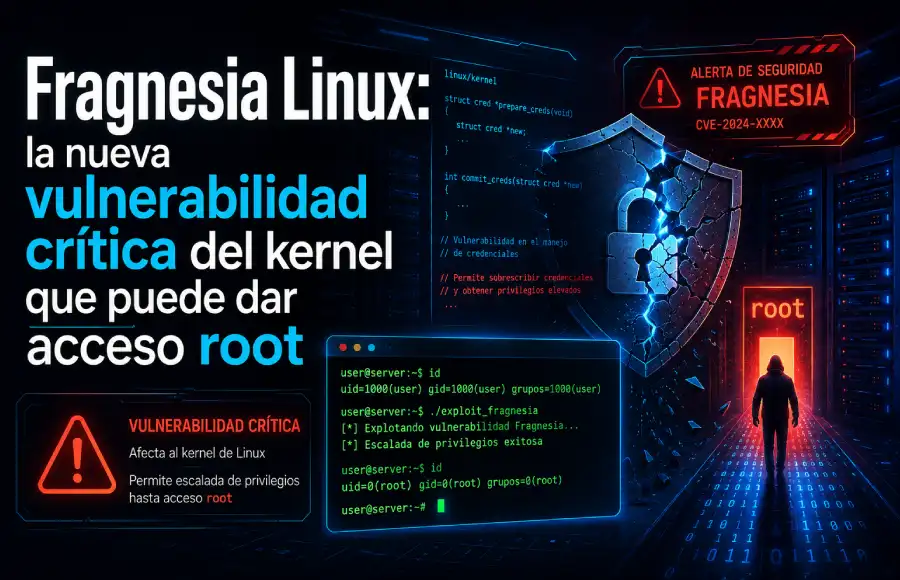

Cómo se origina el fallo en Smart Slider 3

El error de permisos en acciones AJAX

Las fuentes públicas apuntan a que el problema reside en la función actionExportAll de Smart Slider 3, y lo catalogan como un caso de Missing Authorization (CWE-862). En términos simples, la aplicación no estaría comprobando correctamente si el usuario que invoca la acción tiene permisos reales para acceder a ese recurso.

Esto me parece especialmente preocupante porque no estamos hablando de una técnica rebuscada de evasión, sino de un fallo de base en la lógica de autorización. Precisamente ahí está una de las lecciones más importantes del caso: cuando un plugin crece, gana instalaciones y entra en webs críticas, sus controles de permisos dejan de ser un detalle técnico y pasan a ser un requisito de supervivencia.

Por qué los nonces no sustituyen la validación de privilegios

Aunque las referencias públicas de este CVE no desarrollan un tutorial de explotación paso a paso, sí dejan claro que el problema es de autorización y no simplemente de formato o transporte de la petición.

Aquí hay un aprendizaje que conviene remarcar para desarrolladores WordPress: un nonce no es un sistema de permisos. Puede ayudar a proteger acciones frente a ciertos abusos, pero no reemplaza una comprobación real de capacidades o privilegios. Confiar solo en esa capa es un error conceptual, y vulnerabilidades como esta son la prueba de que el coste de ese error puede ser alto.

Qué sitios WordPress están más expuestos

Webs corporativas, tiendas online y proyectos con áreas privadas

Aunque cualquier instalación con una versión vulnerable del plugin está expuesta, el riesgo práctico aumenta cuando el sitio tiene usuarios autenticados por naturaleza. OpenCVE resume el impacto como la posibilidad de que cualquier usuario autenticado con rol Subscriber o superior lea archivos arbitrarios del servidor.

Eso convierte a determinados proyectos en candidatos especialmente delicados:

- tiendas online con cuentas de cliente,

- plataformas educativas con alumnos registrados,

- webs de membresía,

- medios con usuarios suscritos,

- entornos corporativos con paneles privados o extranet.

En todos esos casos, el atacante no necesita “romper” el login desde cero si ya puede crear una cuenta legítima, aprovechar una cuenta comprometida o reutilizar credenciales filtradas de algún usuario de bajo nivel.

El riesgo en WooCommerce, clientes o suscriptores

Este es, para mí, uno de los grandes puntos ciegos de muchas empresas. Se invierte tiempo en proteger el acceso al panel de administración, pero se presta mucha menos atención a lo que puede hacer un usuario aparentemente inocuo. La CVE-2026-3098 encaja de lleno en ese error de enfoque porque el umbral de explotación parte de un rol bajo.

Por eso siempre recomiendo abandonar la idea de que “tener usuarios registrados sin privilegios no supone riesgo”. En WordPress, y más aún en ecosistemas con muchos plugins, ese supuesto se queda viejo rápido.

Cómo mitigar CVE-2026-3098 cuanto antes

Actualizar Smart Slider 3 a una versión corregida

La medida principal es clara: actualizar Smart Slider 3. OpenCVE recomienda expresamente subir a la versión 3.5.1.34 o posterior.

Si gestionas varias webs, aquí no conviene caer en el clásico “lo actualizo mañana”. En seguridad WordPress, el tiempo entre publicación del CVE, indexación en bases de datos y movimiento de atacantes puede acortarse mucho cuando el plugin es popular. La recomendación práctica es revisar inventario, localizar instalaciones afectadas y priorizar la actualización en cualquier sitio con usuarios registrados.

Medidas temporales si no puedes parchear hoy

OpenCVE indica que, si no es viable actualizar de inmediato, pueden aplicarse medidas temporales como deshabilitar el plugin o retirar el acceso a la capacidad asociada a actionExportAll para roles de bajo privilegio, además de revisar que las cuentas WordPress tengan el mínimo nivel de acceso necesario. También recomienda monitorizar accesos a archivos para detectar intentos anómalos de lectura.

En un entorno real, mi orden de prioridad sería este:

- identificar todos los WordPress con Smart Slider 3,

- actualizar primero los que tengan usuarios registrados,

- reducir superficie de exposición mientras se despliega el parche,

- revisar logs y accesos recientes,

- cambiar credenciales sensibles si sospechas compromiso.

Ese último punto es importante. Si existe la posibilidad de que wp-config.php haya sido leído, no basta con actualizar y pasar página. Hay que plantearse rotación de credenciales y revisión del entorno.

Buenas prácticas de mantenimiento y auditoría de plugins

Este caso refuerza algo que repito mucho en administración de sistemas: no basta con instalar plugins populares y olvidarse de ellos. La seguridad de WordPress no depende solo de elegir herramientas conocidas, sino de mantener una estrategia activa de actualización, auditoría y reducción de superficie. Las acciones sugeridas por OpenCVE van precisamente en esa línea: mínimo privilegio, revisión de versiones y aplicación rápida de parches.

Un plugin muy usado no es automáticamente un plugin seguro. A veces ocurre lo contrario: cuanto más desplegado está, más importante es reaccionar rápido cuando aparece un fallo.

Lecciones que deja CVE-2026-3098 para administradores y desarrolladores

Lo que deberían revisar los equipos de sistemas

Para administradores, esta vulnerabilidad deja varias conclusiones útiles:

- inventariar plugins instalados y sus versiones no es opcional;

- hay que priorizar por exposición real, no solo por severidad teórica;

- los roles bajos también forman parte del modelo de amenaza;

- WordPress con usuarios registrados requiere más disciplina operativa.

Yo añadiría una quinta: cuando una vulnerabilidad permite leer archivos arbitrarios, el análisis debe enfocarse enseguida en qué secretos podían estar al alcance, no solo en si el plugin ya está actualizado.

Lo que deberían corregir los desarrolladores de plugins

Para desarrolladores, el aprendizaje está todavía más claro. El registro público del CVE lo vincula a CWE-862 Missing Authorization, es decir, a una falta de autorización adecuada.

Eso obliga a revisar a fondo tres cosas:

- comprobación de capacidades reales antes de ejecutar acciones sensibles,

- separación clara entre protección anti-CSRF y control de permisos,

- revisión sistemática de endpoints AJAX expuestos a usuarios autenticados.

Cuando un plugin se usa en cientos de miles de sitios, un error básico de permisos deja de ser un bug menor y se convierte en una incidencia de seguridad con impacto masivo.

Sobre CVE-2026-3098

La CVE-2026-3098 no destaca solo por afectar a Smart Slider 3, sino por recordar un problema mucho más amplio dentro de WordPress: confiar demasiado en la popularidad de un plugin y demasiado poco en la disciplina de mantenimiento. La vulnerabilidad permite a usuarios autenticados con rol bajo leer archivos arbitrarios del servidor en versiones hasta la 3.5.1.33, y las recomendaciones públicas apuntan a actualizar a 3.5.1.34 o posterior cuanto antes.

Mi lectura es sencilla: no conviene infravalorar esta incidencia solo porque su CVSS marque severidad media. En sitios con suscriptores, clientes o usuarios autenticados, el riesgo puede escalar rápido si el atacante alcanza archivos sensibles. Y esa es exactamente la clase de vulnerabilidad que separa una web “aparentemente mantenida” de una web realmente bien gestionada.

Preguntas de la comunidad

¿Qué es CVE-2026-3098?

Es una vulnerabilidad de lectura arbitraria de archivos en el plugin Smart Slider 3 para WordPress, explotable por usuarios autenticados con rol Subscriber o superior.

¿Qué versiones de Smart Slider 3 están afectadas?

Las versiones afectadas son las 3.5.1.33 e inferiores.

¿Qué versión corrige el problema?

OpenCVE recomienda actualizar a 3.5.1.34 o posterior.

¿Necesita el atacante ser administrador?

No. La descripción pública indica que basta con un usuario autenticado con acceso Subscriber+.

¿Por qué puede ser grave si el CVSS es 6.5?

Porque el impacto se centra en la confidencialidad y la lectura de archivos sensibles puede exponer secretos críticos del sitio, como configuraciones o credenciales. El CVSS publicado marca 6.5 MEDIUM con confidencialidad alta.

¿Qué hago si no puedo actualizar inmediatamente?

Las medidas temporales sugeridas incluyen deshabilitar el plugin, limitar el acceso asociado a la función vulnerable para roles bajos, aplicar principio de mínimo privilegio y vigilar accesos anómalos a archivos.

Opinión Personal

La vulnerabilidad CVE-2026-3098 en el plugin Smart Slider 3 para WordPress me parece otro ejemplo bastante claro de un problema que se repite más de lo que debería en el ecosistema WordPress: confiar demasiado en la popularidad de un plugin y demasiado poco en su revisión continua desde el punto de vista de la seguridad.

En mi opinión, lo más preocupante de este caso no es únicamente que afecte a un plugin ampliamente instalado, sino el tipo de error que hay detrás. No estamos hablando de una técnica de explotación especialmente sofisticada ni de una cadena compleja reservada para atacantes avanzados. Estamos hablando de un fallo relacionado con la validación de permisos, algo que, a estas alturas, debería ser un básico en el desarrollo de cualquier plugin moderno.

Y aquí es donde creo que está el verdadero problema: cuando una herramienta se utiliza en miles o incluso cientos de miles de sitios, cualquier vulnerabilidad deja de ser una incidencia aislada y pasa a convertirse en un riesgo sistémico. Ya no afecta solo a una web mal mantenida, sino a un porcentaje importante de proyectos reales: webs corporativas, medios digitales, tiendas online, plataformas con clientes registrados o sitios que manejan información sensible.

Desde mi punto de vista, uno de los aspectos más delicados de la CVE-2026-3098 es que rompe una idea equivocada que todavía sigue muy presente en muchos proyectos: pensar que los usuarios con roles bajos apenas representan riesgo. La realidad es justo la contraria. En cuanto una vulnerabilidad permite que un usuario autenticado con permisos mínimos pueda acceder a recursos sensibles, el escenario cambia por completo. En muchos WordPress no solo existen administradores, sino también suscriptores, clientes, alumnos o usuarios registrados que forman parte natural del negocio. Si la seguridad falla ahí, el impacto potencial se multiplica.

Además, hay un detalle que, en mi opinión, eleva bastante la gravedad real del caso: la posibilidad de acceder a archivos críticos como wp-config.php. Ese archivo no es un componente secundario ni algo anecdótico dentro de WordPress. Es una de las piezas más sensibles de toda la instalación, porque contiene credenciales, claves y parámetros esenciales. Por eso, aunque técnicamente la vulnerabilidad pueda clasificarse con una severidad media, operativamente me parece mucho más seria de lo que ese número sugiere.

También creo que este caso deja una lección muy importante para desarrolladores. Los nonces pueden aportar una capa adicional de protección, sí, pero no son un sustituto de una validación real de permisos. Confiar únicamente en ellos es, para mí, uno de esos errores conceptuales que tarde o temprano terminan pasando factura. La seguridad no puede basarse en “parece suficiente”, sino en controles bien planteados desde la base.

Desde el lado de la administración de sistemas, esta vulnerabilidad refuerza algo que llevo tiempo defendiendo: instalar plugins populares no basta. Tampoco basta con que el sitio funcione y no dé errores visibles. La seguridad exige mantenimiento activo, revisión de versiones, auditoría periódica y una estrategia clara de actualización. Muchas webs quedan expuestas no porque les falten herramientas, sino porque nadie las está gestionando con el nivel de atención que requieren.

¿Tú cómo lo ves? ¿Crees que este tipo de vulnerabilidades siguen infravalorándose en WordPress? Te leo en los comentarios.