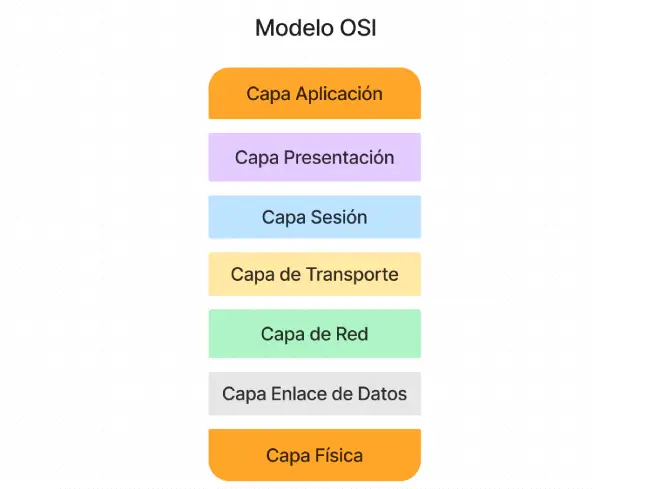

El Modelo OSI (Open Systems Interconnection o Interconexión de Sistemas Abiertos) es una referencia teórica que establece estándares para la comunicación en la red de computadoras. Esta representación sirve como guía para diseñar y entender las arquitecturas de red, independientemente de sus implementaciones y tecnologías específicas.

Básicamente, este modelo se desarrolló para que dos sistemas diferentes pudieran comunicarse entre sí a través de cualquier tipo de medio de transmisión, evitando problemas de compatibilidad y coherencia en la transmisión de datos. Mediante este marco, es posible desglosar y categorizar de manera estructurada las diferentes operaciones y procesos que ocurren durante una comunicación en red.

Recuerda: Ahora puedes crear tu página web utilizando la IA por menos de 2€/mes

Cada capa del Modelo OSI está diseñada para realizar funciones específicas, y se apoyan mutuamente para ofrecer una serie de servicios a la capa superior, mientras reciben servicios de la capa inferior. Esto ayuda a simplificar la tarea de diseñar redes, ya que cada capa puede ser desarrollada e implementada de forma independiente, mientras se adhiera a los estándares definidos para su interacción con las capas adyacentes.

Es una abstracción que descompone la complejidad del funcionamiento de las redes, permitiendo que ingenieros y profesionales de TI tengan un entendimiento compartido y estandarizado sobre cómo operan y cómo se pueden diseñar e implementar sistemas de comunicación eficientes.

El Modelo OSI no solo ha ayudado a cultivar una comprensión más profunda de las redes, sino que también ha influido en el desarrollo de muchos protocolos y tecnologías que forman la base de las comunicaciones actuales en Internet y otras redes.

Historia del Modelo OSI

La historia del Modelo OSI se remonta a finales de la década de 1970 y principios de la década de 1980. Durante este período, las redes de computadoras empezaban a ganar popularidad, pero la falta de estándares comunes llevó a soluciones propietarias y sistemas incompatibles entre sí. Existía una clara necesidad de un modelo que permitiera la interoperabilidad entre diferentes fabricantes y tecnologías.

La Organización Internacional de Normalización (ISO), junto con el Comité Consultivo Internacional para la Telefonía y la Telegrafía (CCITT), ahora parte de la Unión Internacional de Telecomunicaciones (UIT), se dieron cuenta de la necesidad de una referencia unificada que pudiera abordar estos desafíos.

El proyecto OSI fue iniciado en 1977 con el objetivo principal de desarrollar un conjunto de protocolos de red estandarizados que permitieran a los sistemas comunicarse entre sí independientemente de sus diferencias subyacentes. Después de varios años de desarrollo y refinamiento, en 1983, el Modelo OSI fue formalmente adoptado como un estándar.

El propósito detrás del Modelo OSI no era solo desarrollar un conjunto de protocolos, sino también proporcionar una estructura conceptual que ayudara a entender las diferentes partes y procesos involucrados en la comunicación de red. Gracias a este esfuerzo, surgió un marco que permitió a los ingenieros y diseñadores conceptualizar y construir redes de una manera más modular y estandarizada.

Aunque el modelo en sí es en gran medida teórico y muchos protocolos de red actuales no se ajustan estrictamente a las siete capas del Modelo OSI, su influencia es innegable. Ha servido como base para la creación de otros modelos y protocolos, incluido el modelo TCP/IP, que es la base de Internet.

Con el paso del tiempo, mientras que el modelo TCP/IP ha dominado en términos de implementación práctica, el Modelo OSI sigue siendo una herramienta educativa y de referencia esencial para los profesionales de la informática y las comunicaciones.

Capas y Arquitectura del Modelo OSI

- Capa Física: La base de todas las comunicaciones, esta capa se encarga de las conexiones físicas entre dispositivos. Convierte datos binarios en señales, que pueden ser eléctricas, ópticas o inalámbricas. Los medios de transmisión como cables UTP, coaxial o fibra óptica, son fundamentales aquí. Topologías, que determinan cómo se conectan y organizan los dispositivos, juegan un papel vital en la efectividad y eficiencia de la comunicación.

- Capa de Enlace de Datos: Aquí, la comunicación adquiere estructura. La división de datos en marcos y la adición de direcciones MAC aseguran la entrega efectiva al dispositivo correcto. Los mecanismos de detección y corrección de errores trabajan incansablemente para mantener la integridad de los datos. Es en esta capa donde conceptos como VLANs refuerzan la seguridad y flexibilidad de las redes modernas.

- Capa de Red: La navegación del paquete es central en esta capa. Usando direcciones IP, la capa de red se encarga de encontrar el camino más adecuado para que los datos lleguen a su destino. Los algoritmos de enrutamiento, basados en diversos criterios, se esfuerzan por asegurar una entrega eficiente, incluso en redes masivas y complejas.

- Capa de Transporte: Como el corazón de la comunicación en una red, esta capa garantiza que los datos se muevan de manera fluida y confiable entre sistemas. TCP y UDP son pilares aquí, ofreciendo transmisión con garantías y sin garantías, respectivamente. La multiplexación permite comunicaciones simultáneas, haciendo uso eficiente de los recursos.

- Capa de Sesión: Asegurando una comunicación coherente, esta capa maneja la interacción dinámica entre dispositivos. Desde el inicio hasta la conclusión de una comunicación, la capa de sesión se encarga de que todo fluya sin interrupciones y en el orden adecuado.

- Capa de Presentación: Aquí, los datos se preparan para su presentación final. La capa se asegura de que la información se envíe y reciba en un formato comprensible, realizando tareas esenciales como cifrado, compresión y traducción de formatos. Es el último paso antes de que los datos se presenten al usuario o aplicación.

- Capa de Aplicación: En el pináculo de la comunicación, esta capa es la interfaz directa con el usuario. Los servicios y protocolos familiares, como navegadores y aplicaciones de correo, residen aquí, proporcionando la experiencia final al usuario. Esta capa no solo facilita la comunicación, sino que también gestiona aspectos críticos de seguridad y autenticación.

Al explorar el Modelo OSI en detalle, es evidente que cada capa, con sus funciones y características únicas, es fundamental para la cohesión y eficiencia de las redes modernas.

Unidades y Transmisión de Datos en el Modelo OSI

Comprender cómo se manejan y transmiten los datos en el Modelo OSI es esencial para entender la operación integral de las redes. Aquí, nos adentramos más profundamente en las unidades de datos específicas para cada capa y cómo estas unidades facilitan la transmisión efectiva de información.

- Capa Física:

- Unidad de Datos: Bits.

- Descripción: En el nivel más básico, la comunicación se reduce a bits, que son 0s y 1s. Estos bits se traducen en señales (eléctricas, ópticas o inalámbricas) que viajan a través del medio.

- Unidad de Datos: Bits.

- Capa de Enlace de Datos:

- Unidad de Datos: Marcos (Frames).

- Descripción: Los bits se agrupan en unidades más grandes llamadas marcos. Estos marcos contienen direcciones MAC, información de control, datos y una secuencia de comprobación de errores para garantizar la integridad de la transmisión.

- Unidad de Datos: Marcos (Frames).

- Capa de Red:

- Unidad de Datos: Paquetes.

- Descripción: Los marcos se encapsulan en paquetes que contienen direcciones IP de origen y destino, lo que permite su correcto enrutamiento a través de redes complejas.

- Unidad de Datos: Paquetes.

- Capa de Transporte:

- Unidad de Datos: Segmentos (para TCP) o Datagramas (para UDP).

- Descripción: Los paquetes se dividen en segmentos o datagramas, dependiendo del protocolo utilizado. Estas unidades contienen información de control para garantizar la entrega confiable y ordenada de datos entre dispositivos.

- Unidad de Datos: Segmentos (para TCP) o Datagramas (para UDP).

- Capa de Sesión, Presentación y Aplicación:

- Unidad de Datos: Datos o Mensajes.

- Descripción: En estas capas superiores, la información se trata más como datos o mensajes completos. Estos datos se preparan, formatean y presentan de manera que sean comprensibles y útiles para el usuario o la aplicación final.

- Unidad de Datos: Datos o Mensajes.

La transmisión de datos en el Modelo OSI es un proceso de encapsulamiento y desencapsulamiento a medida que la información se mueve de una capa a otra. En el extremo emisor, los datos se encapsulan con la información necesaria de cada capa. Al llegar al receptor, cada capa desencapsula y procesa la información correspondiente, entregando finalmente el mensaje original al usuario o aplicación.

Este proceso, que puede parecer redundante, es lo que permite la flexibilidad, robustez y escalabilidad de las redes modernas, asegurando que la información llegue intacta y a su destino previsto independientemente de la complejidad del viaje.

Formatos y Operaciones de Datos en el Modelo OSI

La estructuración y manipulación de datos son esenciales para la funcionalidad y eficiencia de las redes de comunicación. A continuación, se desglosa cómo el Modelo OSI maneja y opera los datos en sus distintas capas:

- Capa Física: En esta capa, los datos son representados como señales eléctricas, ópticas o inalámbricas. Se lleva a cabo la modulación y demodulación para convertir los datos digitales en señales físicas y viceversa. La codificación de línea asegura que las señales se transmitan de manera eficiente, mientras que la sincronización de bits mantiene una transmisión fluida entre los dispositivos de comunicación.

- Capa de Enlace de Datos: Los datos se estructuran en marcos que contienen cabeceras, datos y trailers. La dirección MAC se introduce para identificar dispositivos únicos en una red local. Se realiza el frame sequencing para asegurar que los marcos se envíen en el orden correcto. También se implementan mecanismos de detección y corrección de errores y se establece el control de flujo para evitar la congestión.

- Capa de Red: Aquí, los datos se encapsulan en paquetes que incluyen información de dirección y control. El enrutamiento determina la mejor ruta para los paquetes, mientras que la segmentación y reensamblado adaptan el tamaño del paquete según las necesidades. Además, esta capa gestiona el control de congestión para evitar sobrecargas en la red.

- Capa de Transporte: Los datos se dividen en segmentos (cuando se utiliza TCP) o datagramas (con UDP). Esta capa juega un papel crucial en el establecimiento y terminación de conexiones, garantizando una transmisión confiable. La multiplexación permite que múltiples sesiones de comunicación coexistan en una única conexión, y la retransmisión asegura que los datos perdidos o dañados sean reenviados.

- Capa de Sesión: Se encarga del establecimiento, mantenimiento y terminación de sesiones, asegurando una comunicación fluida y coherente. La gestión de tokens y la sincronización de datos son cruciales para mantener una secuencia lógica de interacción.

- Capa de Presentación: En esta capa, los datos son traducidos a formatos estándar y aplicables para la comunicación. Las funciones de cifrado y descifrado protegen la información, mientras que la compresión y descompresión optimizan el volumen de datos transmitidos.

- Capa de Aplicación: Los mensajes, solicitudes y respuestas son el principal enfoque. Aquí se gestionan servicios de red específicos y se realiza la autenticación y autorización. Es esencial para garantizar que el usuario final reciba una experiencia de comunicación adecuada y segura.

Seguridad en el Modelo OSI

La seguridad en las redes de comunicación no es solo una preocupación contemporánea, sino que ha sido fundamental desde los inicios de la interconexión digital. El Modelo OSI aborda la seguridad en diferentes niveles, permitiendo múltiples capas de protección y garantizando la integridad, confidencialidad y disponibilidad de la información. Veamos cómo se aborda la seguridad en cada capa:

- Capa Física:

- Protección física: Asegurar el acceso a los componentes físicos, como servidores, conmutadores y cables, es fundamental. Centros de datos y armarios de redes pueden tener mecanismos de seguridad como cerraduras, sistemas de alarma y videovigilancia.

- Interferencia y escucha: Se pueden usar técnicas como el blindaje para prevenir la interferencia electromagnética y la escucha inadvertida en las transmisiones.

- Protección física: Asegurar el acceso a los componentes físicos, como servidores, conmutadores y cables, es fundamental. Centros de datos y armarios de redes pueden tener mecanismos de seguridad como cerraduras, sistemas de alarma y videovigilancia.

- Capa de Enlace de Datos:

- Control de acceso: Utilizando direcciones MAC, se puede controlar qué dispositivos tienen permitido acceder a la red, por medio de listas de control de acceso (ACL).

- Seguridad en redes inalámbricas: Protocolos como WPA3 garantizan la encriptación y autenticación en redes Wi-Fi.

- Control de acceso: Utilizando direcciones MAC, se puede controlar qué dispositivos tienen permitido acceder a la red, por medio de listas de control de acceso (ACL).

- Capa de Red:

- Firewalls: Estos dispositivos controlan el tráfico basándose en direcciones IP y pueden detectar y bloquear tráfico malicioso.

- VPN: Las redes privadas virtuales cifran el tráfico entre dos puntos en la red, garantizando privacidad y seguridad en las comunicaciones.

- Firewalls: Estos dispositivos controlan el tráfico basándose en direcciones IP y pueden detectar y bloquear tráfico malicioso.

- Capa de Transporte:

- Seguridad en la transmisión: Protocolos como TLS y SSL cifran la comunicación entre cliente y servidor, ampliamente utilizado en transacciones web seguras.

- Control de puertos: Puede permitir o bloquear tráfico específico basado en puertos, restringiendo servicios o aplicaciones potencialmente vulnerables.

- Seguridad en la transmisión: Protocolos como TLS y SSL cifran la comunicación entre cliente y servidor, ampliamente utilizado en transacciones web seguras.

- Capa de Sesión:

- Gestión de autenticación: Se asegura que las partes en una comunicación sean quienes dicen ser.

- Reinicio de sesiones: En caso de intercepción, se puede programar la sesión para que se reinicie y se evite una posible manipulación.

- Gestión de autenticación: Se asegura que las partes en una comunicación sean quienes dicen ser.

- Capa de Presentación:

- Cifrado de datos: Antes de que los datos sean transmitidos, pueden ser cifrados en esta capa, añadiendo una capa extra de seguridad.

- Integridad de datos: Algoritmos de hash pueden ser utilizados para garantizar que los datos no han sido alterados durante la transmisión.

- Cifrado de datos: Antes de que los datos sean transmitidos, pueden ser cifrados en esta capa, añadiendo una capa extra de seguridad.

- Capa de Aplicación:

- Autenticación de usuario: Mecanismos como contraseñas, autenticación de dos factores y certificados digitales aseguran que solo usuarios autorizados accedan a las aplicaciones.

- Protocolos seguros: Protocolos como HTTPS y SFTP ofrecen una capa adicional de seguridad en las comunicaciones.

- Autenticación de usuario: Mecanismos como contraseñas, autenticación de dos factores y certificados digitales aseguran que solo usuarios autorizados accedan a las aplicaciones.

Es importante entender que la seguridad en redes es un proceso multifacético. Una defensa efectiva se basa en la aplicación de medidas de seguridad en todas y cada una de las capas del Modelo OSI, garantizando una protección holística contra posibles amenazas.

¿Por qué es importante el Modelo OSI?

El Modelo OSI (Open Systems Interconnection) no solo sirve como una referencia teórica, sino que tiene un papel esencial en la comprensión y diseño de redes modernas. A continuación, se presentan algunas razones fundamentales que subrayan su importancia:

- Estandarización:

- En una era donde diferentes fabricantes desarrollaban su propia tecnología y protocolos, el Modelo OSI surgió como un marco estandarizado que permitía que equipos de diferentes proveedores pudieran comunicarse sin problemas. Esta estandarización facilitó la interoperabilidad y fomentó la innovación y el desarrollo en el ámbito de las redes.

- En una era donde diferentes fabricantes desarrollaban su propia tecnología y protocolos, el Modelo OSI surgió como un marco estandarizado que permitía que equipos de diferentes proveedores pudieran comunicarse sin problemas. Esta estandarización facilitó la interoperabilidad y fomentó la innovación y el desarrollo en el ámbito de las redes.

- Modularidad:

- El diseño por capas del Modelo OSI permite que cada capa se desarrolle y evolucione de manera independiente sin afectar al resto de las capas. Si surge una nueva tecnología o protocolo, puede integrarse o modificarse en la capa correspondiente sin necesidad de rediseñar toda la arquitectura de red.

- El diseño por capas del Modelo OSI permite que cada capa se desarrolle y evolucione de manera independiente sin afectar al resto de las capas. Si surge una nueva tecnología o protocolo, puede integrarse o modificarse en la capa correspondiente sin necesidad de rediseñar toda la arquitectura de red.

- Facilita la enseñanza y comprensión:

- Para quienes estudian redes y comunicaciones, el Modelo OSI proporciona un marco estructurado y lógico que descompone el proceso complejo de la comunicación en red en segmentos más manejables. Esto facilita la comprensión y el aprendizaje de cómo funcionan las redes desde un nivel fundamental hasta las aplicaciones más avanzadas.

- Para quienes estudian redes y comunicaciones, el Modelo OSI proporciona un marco estructurado y lógico que descompone el proceso complejo de la comunicación en red en segmentos más manejables. Esto facilita la comprensión y el aprendizaje de cómo funcionan las redes desde un nivel fundamental hasta las aplicaciones más avanzadas.

- Diagnóstico y resolución de problemas:

- Cuando se presentan problemas en una red, el Modelo OSI permite a los técnicos y administradores identificar y aislar problemas en una capa específica. Esto simplifica y agiliza la detección y corrección de fallos.

- Cuando se presentan problemas en una red, el Modelo OSI permite a los técnicos y administradores identificar y aislar problemas en una capa específica. Esto simplifica y agiliza la detección y corrección de fallos.

- Promueve la competencia y reduce monopolios:

- Dado que cualquier fabricante puede diseñar productos que se adhieran a las especificaciones del Modelo OSI, esto ha dado lugar a una mayor competencia en el mercado. Los consumidores y las empresas se benefician de una amplia variedad de productos y soluciones, a menudo a precios más competitivos.

- Dado que cualquier fabricante puede diseñar productos que se adhieran a las especificaciones del Modelo OSI, esto ha dado lugar a una mayor competencia en el mercado. Los consumidores y las empresas se benefician de una amplia variedad de productos y soluciones, a menudo a precios más competitivos.

- Visión Holística:

- Proporciona una visión completa del proceso de comunicación en red. Desde el envío de bits a nivel físico hasta la interacción de aplicaciones en el nivel más alto, el Modelo OSI da una perspectiva integral de cómo y por qué ocurre la comunicación.

- Proporciona una visión completa del proceso de comunicación en red. Desde el envío de bits a nivel físico hasta la interacción de aplicaciones en el nivel más alto, el Modelo OSI da una perspectiva integral de cómo y por qué ocurre la comunicación.

- Fomenta la innovación:

- Al tener una arquitectura definida y estandarizada, los investigadores y desarrolladores pueden centrarse en innovar en capas específicas sin tener que preocuparse por la totalidad del sistema. Esto ha llevado a avances significativos en áreas específicas, como seguridad, transmisión y aplicaciones.

En conclusión, el Modelo OSI no es solo un modelo teórico, sino una piedra angular en la historia y evolución de las redes y las comunicaciones. Su estructura y principios siguen siendo relevantes hoy en día, incluso cuando emergen nuevas tecnologías y se enfrentan nuevos desafíos en el mundo de las redes.

Preguntas Frecuentes sobre el Modelo OSI

- ¿El Modelo OSI es lo mismo que el protocolo TCP/IP?

- No. Aunque ambos son modelos de referencia para redes, TCP/IP es un conjunto específico de protocolos desarrollado por el Departamento de Defensa de EE.UU., mientras que el Modelo OSI es un modelo teórico propuesto por la ISO para estandarizar las funciones de la comunicación en red.

- No. Aunque ambos son modelos de referencia para redes, TCP/IP es un conjunto específico de protocolos desarrollado por el Departamento de Defensa de EE.UU., mientras que el Modelo OSI es un modelo teórico propuesto por la ISO para estandarizar las funciones de la comunicación en red.

- ¿Todos los protocolos de red se ajustan exactamente al Modelo OSI?

- No necesariamente. Aunque el Modelo OSI proporciona un marco teórico, no todos los protocolos o arquitecturas de red se alinean perfectamente con sus siete capas. Algunos pueden fusionar funciones de varias capas o, a veces, omitir algunas.

- No necesariamente. Aunque el Modelo OSI proporciona un marco teórico, no todos los protocolos o arquitecturas de red se alinean perfectamente con sus siete capas. Algunos pueden fusionar funciones de varias capas o, a veces, omitir algunas.

- ¿Se utiliza el Modelo OSI en redes actuales?

- Mientras que el modelo en sí es más teórico, muchos de sus conceptos y principios son aplicados en la arquitectura y diseño de redes modernas. Sin embargo, en la práctica, el modelo TCP/IP es más prevalente.

- Mientras que el modelo en sí es más teórico, muchos de sus conceptos y principios son aplicados en la arquitectura y diseño de redes modernas. Sin embargo, en la práctica, el modelo TCP/IP es más prevalente.

- ¿Cómo se relaciona el Modelo OSI con la seguridad en redes?

- El Modelo OSI aborda la seguridad en diferentes capas, ofreciendo múltiples niveles de protección. Desde la seguridad física hasta protocolos criptográficos, cada capa puede implementar medidas específicas para garantizar la seguridad de la comunicación.

- El Modelo OSI aborda la seguridad en diferentes capas, ofreciendo múltiples niveles de protección. Desde la seguridad física hasta protocolos criptográficos, cada capa puede implementar medidas específicas para garantizar la seguridad de la comunicación.

- ¿Por qué hay siete capas en el Modelo OSI? ¿Podría haber más o menos?

- Las siete capas del Modelo OSI se derivaron de la necesidad de abordar todas las funciones y procesos involucrados en la comunicación en red. Aunque teóricamente podría haber más o menos capas, las siete capas actuales proporcionan un desglose comprensible y lógico de las operaciones de red.

- Las siete capas del Modelo OSI se derivaron de la necesidad de abordar todas las funciones y procesos involucrados en la comunicación en red. Aunque teóricamente podría haber más o menos capas, las siete capas actuales proporcionan un desglose comprensible y lógico de las operaciones de red.

- ¿Es esencial conocer el Modelo OSI para trabajar en redes?

- Aunque no es absolutamente necesario conocer cada detalle del Modelo OSI para trabajar en redes, comprender sus principios y estructura puede ser inmensamente beneficioso. Ayuda a entender cómo y por qué ocurren ciertas operaciones en una red, lo que puede ser crucial para el diagnóstico y resolución de problemas.

- Aunque no es absolutamente necesario conocer cada detalle del Modelo OSI para trabajar en redes, comprender sus principios y estructura puede ser inmensamente beneficioso. Ayuda a entender cómo y por qué ocurren ciertas operaciones en una red, lo que puede ser crucial para el diagnóstico y resolución de problemas.

- ¿La capa de aplicación del Modelo OSI es equivalente a mis aplicaciones en mi dispositivo?

- No exactamente. La capa de aplicación en el Modelo OSI se refiere a los protocolos y servicios que interactúan directamente con las aplicaciones del usuario, pero no necesariamente son las aplicaciones en sí. Es más sobre cómo las aplicaciones se comunican con la red.

Espero que estas preguntas y respuestas adicionales te ofrezcan una comprensión más profunda del Modelo OSI y su relevancia en el mundo de las redes y las comunicaciones.

Conclusión

El Modelo OSI es una herramienta esencial para cualquier profesional de TI o ingeniero de redes, ya que brinda una estructura clara y comprensible de cómo funcionan las redes de computadoras. Es fundamental para la interoperabilidad y el desarrollo de protocolos de red estandarizados.

Esperamos que este artículo le haya proporcionado una comprensión clara del Modelo OSI. ¡Gracias por leer!