La aparición de Fragnesia ha vuelto a poner sobre la mesa una realidad incómoda para administradores Linux, proveedores de hosting y empresas que gestionan infraestructura crítica: tener un sistema Linux no significa estar automáticamente protegido frente a vulnerabilidades graves del kernel.

En las últimas semanas, el nombre de esta vulnerabilidad —identificada como CVE-2026-46300— ha empezado a aparecer junto a términos como “escalada local de privilegios”, “page cache” o “Dirty Frag”. Y no es casualidad. Muchos investigadores consideran que Fragnesia forma parte de una tendencia preocupante de fallos relacionados con la manipulación de memoria dentro del kernel Linux.

Lo que más llama la atención no es únicamente la vulnerabilidad en sí, sino el hecho de que el exploit se describe como bastante fiable y determinista. Eso cambia mucho las cosas. En seguridad, cuando una explotación deja de depender de la suerte o de condiciones extremadamente específicas, el riesgo operativo sube rápidamente.

Además, Fragnesia desmonta una idea peligrosa que todavía se repite demasiado:

“No pasa nada porque el atacante ya necesita acceso local”.

En entornos reales, eso rara vez es tranquilizador. En servidores compartidos, VPS multiusuario, paneles como cPanel o Plesk, o sistemas comprometidos mediante un WordPress vulnerable, conseguir una shell limitada suele ser solo el primer paso. La escalada a root es lo que convierte un incidente menor en un problema crítico.

Qué es Fragnesia y por qué está preocupando tanto en Linux

Fragnesia es una vulnerabilidad de escalada local de privilegios en el kernel Linux que afecta al subsistema XFRM ESP-in-TCP. El fallo permite manipular determinadas operaciones relacionadas con la caché de páginas del sistema para terminar ejecutando código con privilegios elevados.

En términos simples: un usuario local podría terminar obteniendo acceso root.

Y aunque técnicamente requiere acceso previo al sistema, eso no reduce demasiado el impacto en escenarios reales.

Qué es CVE-2026-46300

CVE-2026-46300 es el identificador oficial asignado a Fragnesia. El fallo afecta a componentes internos del kernel relacionados con IPsec y ESP encapsulado sobre TCP.

La vulnerabilidad está relacionada con:

- XFRM

- ESP-in-TCP

- manejo de page cache

- primitivas de escritura en memoria

El problema aparece cuando un atacante logra alterar cómo ciertos contenidos se mantienen en memoria caché, afectando archivos que deberían comportarse como solo lectura.

Eso abre la puerta a modificar el comportamiento de binarios sensibles sin alterar directamente el archivo en disco.

Por qué no es “otra vulnerabilidad local más”

Uno de los mayores errores en ciberseguridad Linux es infravalorar las vulnerabilidades LPE (Local Privilege Escalation).

En teoría, sí: el atacante necesita acceso previo.

En la práctica, eso suele ser mucho más fácil de conseguir de lo que parece:

- una web vulnerable,

- una contraseña filtrada,

- un plugin abandonado,

- una shell restringida,

- un contenedor mal aislado,

- o una cuenta limitada en un VPS compartido.

He visto demasiadas veces cómo un problema aparentemente pequeño termina convirtiéndose en un compromiso total del servidor precisamente por este tipo de escaladas locales.

Y Fragnesia preocupa especialmente porque los informes iniciales hablan de una explotación relativamente estable y reproducible. Eso significa menos barreras para atacantes reales.

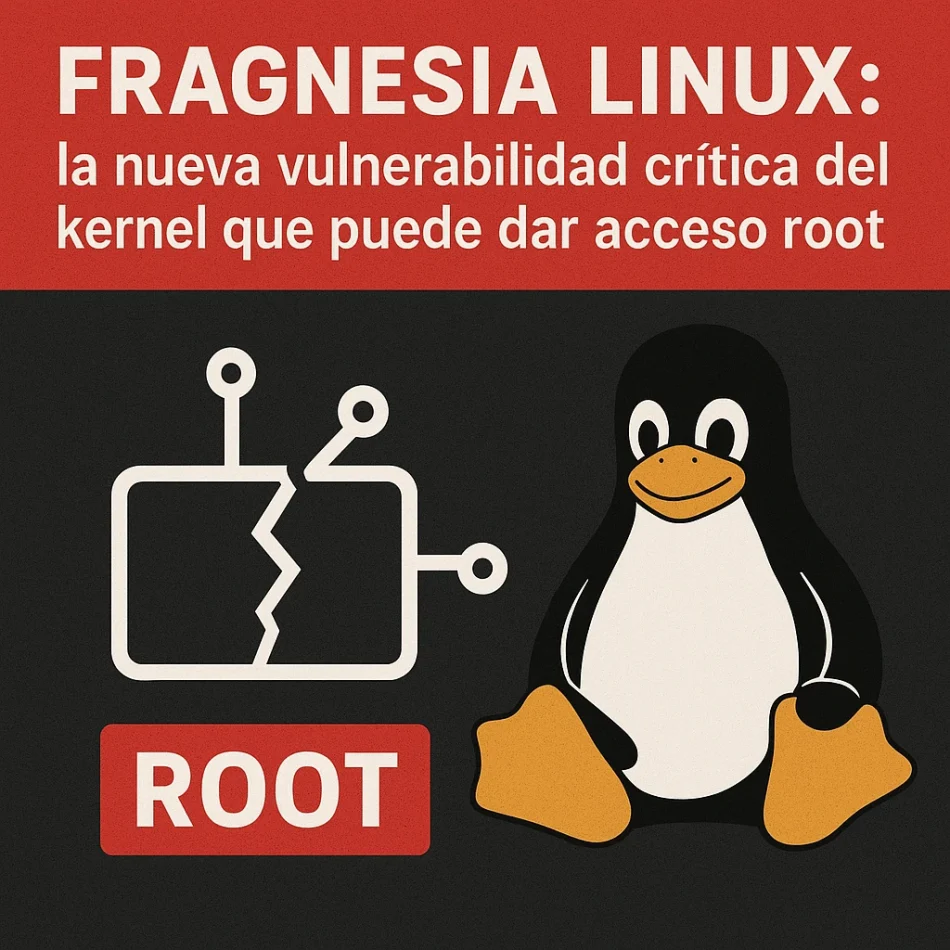

Cómo funciona Fragnesia dentro del kernel Linux

La parte técnica de Fragnesia puede parecer compleja, pero entender la idea general ayuda mucho a valorar el riesgo real.

El núcleo del problema está en cómo el kernel administra determinadas páginas de memoria asociadas a archivos y tráfico ESP encapsulado.

El papel de XFRM ESP-in-TCP

XFRM es el framework del kernel Linux encargado de transformaciones relacionadas con IPsec.

ESP-in-TCP es un mecanismo que permite encapsular tráfico ESP sobre conexiones TCP, algo utilizado en ciertos entornos VPN y configuraciones de seguridad de red.

El problema es que Fragnesia aprovecha comportamientos internos de este sistema para generar una situación donde la page cache puede terminar manipulándose de forma peligrosa.

Aunque muchos servidores no usen IPsec directamente, el código vulnerable puede seguir presente en el kernel.

Qué ocurre con la page cache

La page cache es uno de los mecanismos más importantes del kernel Linux. Básicamente, el sistema guarda en memoria partes de archivos para acelerar accesos posteriores.

El fallo de Fragnesia permitiría alterar cómo ciertas páginas son tratadas dentro de esa caché.

Y aquí es donde el asunto se vuelve realmente delicado.

Cómo un binario de solo lectura puede terminar ejecutando código malicioso

Lo preocupante de Fragnesia no es solo el acceso root, sino el método.

El atacante no necesita modificar directamente el binario en disco. Puede manipular cómo el sistema interpreta ese contenido en memoria.

Eso significa que archivos aparentemente intactos podrían comportarse de forma distinta al ejecutarse.

Un ejemplo que muchos investigadores mencionan es /usr/bin/su, aunque el concepto podría aplicarse a otros binarios privilegiados.

Desde el punto de vista de un administrador de sistemas, esto debería encender todas las alarmas:

- el archivo puede parecer limpio,

- las integridades pueden no detectar cambios inmediatos,

- y el comportamiento malicioso ocurre en memoria.

Ese tipo de explotación suele ser especialmente peligrosa en análisis forense y detección temprana.

Por qué Fragnesia puede ser especialmente peligrosa en servidores VPS y hosting

Aquí es donde creo que muchas publicaciones se quedan cortas.

La mayoría explican la vulnerabilidad, pero pocas aterrizan el riesgo real en infraestructuras compartidas.

El riesgo real de las cuentas limitadas

En muchos entornos Linux existen usuarios con permisos reducidos:

- hosting compartido,

- cuentas SSH limitadas,

- entornos multiusuario,

- contenedores,

- servidores de desarrollo,

- VPS administrados por clientes.

Y precisamente ahí es donde una vulnerabilidad LPE se vuelve crítica.

Porque el atacante no empieza desde root. Empieza desde una cuenta comprometida.

WordPress vulnerables, shells y escaladas locales

En mi experiencia, el escenario más realista rara vez es un atacante entrando directamente como administrador del sistema.

Lo habitual es algo mucho más cotidiano:

- un WordPress desactualizado,

- un plugin vulnerable,

- una subida arbitraria de archivos,

- una shell web,

- o credenciales robadas.

Desde ahí, el atacante obtiene acceso limitado.

Y si después existe una vulnerabilidad como Fragnesia, el salto a root puede ser muchísimo más sencillo.

Por eso me parece peligroso minimizar estas vulnerabilidades diciendo que “requieren acceso local”. Muchas intrusiones modernas funcionan exactamente así: acceso inicial pequeño + escalada local.

Impacto en cPanel, Plesk y DirectAdmin

Los servidores con paneles de hosting merecen atención especial.

En infraestructuras con:

- cPanel,

- Plesk,

- DirectAdmin,

- CloudLinux,

- o sistemas multiusuario,

la separación entre usuarios es fundamental.

Una escalada local puede romper completamente ese aislamiento.

Y cuando hablamos de proveedores VPS o hosting compartido, eso implica riesgo potencial para múltiples clientes simultáneamente.

Fragnesia y Dirty Frag: por qué empieza a preocupar esta familia de fallos

Uno de los aspectos más interesantes de Fragnesia es que llega muy poco después de Dirty Frag.

Eso hace pensar que no estamos ante un incidente aislado.

Qué tienen en común ambas vulnerabilidades

Tanto Dirty Frag como Fragnesia giran alrededor de conceptos similares:

- page cache,

- manipulación de memoria,

- primitivas de escritura,

- y modificaciones indirectas sobre archivos protegidos.

La similitud conceptual preocupa porque podría indicar que todavía existen superficies poco exploradas dentro del kernel Linux relacionadas con este comportamiento.

Por qué los exploits deterministas son tan peligrosos

No todos los exploits son iguales.

Muchos ataques dependen de:

- timing,

- condiciones de carrera,

- memoria específica,

- o situaciones difíciles de reproducir.

Pero cuando un exploit se considera “determinista”, el panorama cambia.

Normalmente eso implica:

- más estabilidad,

- mayor tasa de éxito,

- automatización más sencilla,

- y menos fallos durante la explotación.

Para un atacante, eso es oro.

Y para defensores o sysadmins, significa que no conviene confiar en que “probablemente falle”.

Cómo saber si tu servidor Linux podría estar expuesto

El primer paso es identificar si el kernel utilizado incluye los componentes afectados.

Sistemas potencialmente afectados

Dependiendo de la distribución, el riesgo puede variar según:

- versión del kernel,

- backports de seguridad,

- módulos cargados,

- y configuración de XFRM/IPsec.

Las distribuciones empresariales suelen publicar avisos rápidamente, pero eso no significa que todos los servidores estén actualizados.

Especialmente en:

- VPS antiguos,

- kernels personalizados,

- entornos legacy,

- o servidores donde se retrasa el reinicio.

Qué revisar en servidores de producción

Si administras infraestructura Linux, revisaría especialmente:

- versión exacta del kernel,

- uso de IPsec/ESP,

- presencia de módulos XFRM,

- servidores multiusuario,

- paneles de hosting,

- y sistemas expuestos a shells locales.

También es importante comprobar si existen:

- PoC públicos,

- exploits funcionales,

- o automatizaciones activas.

Cuando una vulnerabilidad LPE empieza a circular públicamente, el tiempo de reacción suele ser clave.

Cómo protegerse de Fragnesia

La prioridad principal es clara: actualizar el kernel.

No hay mitigación mágica que sustituya un parche oficial.

Actualizar el kernel cuanto antes

Muchas veces se priorizan actualizaciones de:

- PHP,

- Apache,

- Nginx,

- MariaDB,

- WordPress,

pero el kernel termina quedando atrás.

Eso es un error peligroso.

En vulnerabilidades como Fragnesia, el núcleo del sistema operativo es precisamente el objetivo.

Mitigaciones temporales si no puedes reiniciar

En producción, actualizar kernel no siempre es inmediato.

Hay que coordinar:

- ventanas de mantenimiento,

- reinicios,

- disponibilidad,

- clústeres,

- y posibles impactos.

En algunos entornos puede ser necesario aplicar mitigaciones temporales relacionadas con:

- XFRM,

- ESP,

- IPsec,

- o módulos concretos.

Pero estas medidas deben evaluarse cuidadosamente.

No conviene aplicar comandos “copiados de Internet” sin entender qué servicios podrían romperse.

Buenas prácticas para reducir el riesgo

Mientras llega el parche definitivo o se programa mantenimiento:

- limitar acceso local innecesario,

- restringir shells,

- aislar usuarios,

- revisar plugins y CMS vulnerables,

- aplicar principio de mínimo privilegio,

- y monitorizar actividad sospechosa.

Reducir superficie de ataque sigue siendo fundamental.

Fragnesia demuestra que el kernel sigue siendo el objetivo más crítico

Fragnesia no es simplemente otra vulnerabilidad Linux más.

Es un recordatorio bastante serio de algo que a veces se olvida: el kernel sigue siendo el componente más sensible del sistema operativo.

Y cuando aparecen vulnerabilidades relacionadas con:

- page cache,

- escritura en memoria,

- y escalada local de privilegios,

el impacto puede ser enorme incluso aunque el atacante no empiece como root.

Personalmente, lo que más me preocupa de Fragnesia no es solo el fallo técnico, sino la tendencia que parece reflejar. Entre Dirty Frag y esta nueva vulnerabilidad, empieza a quedar claro que ciertos mecanismos internos del kernel merecen mucha más atención.

En servidores compartidos, infraestructuras VPS o entornos multiusuario, confiar en que “el atacante necesita acceso local” puede ser una falsa sensación de seguridad.

Porque muchas intrusiones reales empiezan exactamente así.

Dudas de la comunidad

¿Qué es Fragnesia en Linux?

Fragnesia es una vulnerabilidad de escalada local de privilegios identificada como CVE-2026-46300 que afecta al kernel Linux y puede permitir obtener acceso root.

¿Qué riesgo tiene Fragnesia?

El principal riesgo es que un atacante con acceso local limitado pueda elevar privilegios hasta administrador del sistema.

¿Fragnesia afecta a servidores VPS?

Sí, especialmente a entornos multiusuario, hosting compartido y servidores donde varios usuarios pueden ejecutar procesos locales.

¿Existe parche para Fragnesia?

Las distribuciones Linux están empezando a publicar actualizaciones y avisos de seguridad relacionados con el fallo.

¿Qué relación tiene con Dirty Frag?

Ambas vulnerabilidades comparten conceptos relacionados con page cache y manipulación de memoria dentro del kernel Linux.

Opinión Personal

Fragnesia es una de esas vulnerabilidades que deberían servir como toque de atención para muchos administradores Linux. Durante años se ha repetido la idea de que Linux es “más seguro” y, aunque en muchos aspectos sigue siendo cierto, eso no significa que el kernel esté libre de fallos críticos. De hecho, cuando aparece una vulnerabilidad capaz de escalar privilegios hasta root, el impacto puede ser enorme incluso si el atacante necesita acceso local previo.

Lo que más me preocupa de casos como CVE-2026-46300 es la falsa sensación de seguridad que existe alrededor de las escaladas locales. Mucha gente lee “requiere acceso local” y automáticamente baja la guardia, cuando en realidad la mayoría de intrusiones modernas funcionan precisamente así: primero se compromete una web, una cuenta limitada o un servicio vulnerable, y después se utiliza una vulnerabilidad del kernel para tomar el control total del sistema.

Además, Fragnesia llega demasiado cerca de Dirty Frag, y eso transmite la sensación de que todavía hay zonas complejas del kernel Linux relacionadas con page cache y memoria que siguen generando problemas importantes. Y cuando los investigadores hablan de exploits “deterministas” o relativamente fiables, el riesgo aumenta muchísimo porque ya no dependemos de ataques inestables o difíciles de reproducir.

También pienso que este tipo de vulnerabilidades deja una lección muy clara: mantener el kernel actualizado no puede seguir viéndose como una tarea secundaria. Muchas veces se actualiza WordPress, PHP o Apache rápidamente, pero el reinicio pendiente del kernel se va retrasando durante semanas. Y justo ahí es donde aparecen los problemas.

Ahora me interesa saber tu opinión.

¿Crees que Fragnesia se está exagerando o realmente supone un riesgo serio para servidores Linux y VPS? ¿Actualizarías inmediatamente o esperarías a más información? Te leo en los comentarios.