Si administras varios clústeres de Proxmox VE, esta beta apunta directo al dolor histórico: tener una visión centralizada de todo —nodos, clústeres y tareas básicas— sin encadenarte a una red de clúster para cada operación. En mi caso, lo que más me cambió el día a día fue migrar VMs en mantenimientos sin tener que montar topologías temporales o tocar UIs distintas por clúster. PDM llega, además, con mejoras de búsqueda, métricas y gestión de privilegios, tres frentes que suelen marcar la frontera entre “lo administro” y “me administra”.

Novedades clave de la Proxmox Datacenter Manager 0.9 Beta (EVPN, métricas, búsqueda, privilegios)

El gran titular es EVPN dentro de la capa SDN. Traducción simple: puedes definir y orquestar redes entre clústeres desde una sola consola, manteniendo nomenclaturas y políticas coherentes en varios remotos a la vez. Esto reduce la entropía operativa típica del multiclúster: menos configuraciones divergentes, menos “¿por qué aquí se llama distinto?”.

A esto se suman dos cambios que, aunque sean menos vistosos, impactan a diario en el sudo de Proxmox Datacenter Manager:

- Búsqueda más útil: localizar VMs, nodos o recursos sin recorrer árbol por árbol. Yo lo noto cuando alguien pide “esa VM de pruebas que hicimos hace dos sprints”: aparece en segundos.

- Métricas con menos ruido: cuadros de mando que priorizan lo accionable. Para mí, la diferencia está en no perder tiempo interpretando series que no te llevan a ninguna decisión.

La gestión de privilegios desde la propia UI evita saltos innecesarios y facilita aplicar el principio de mínimo privilegio de forma consistente.

Te dejo un enlace hacia su Roadmap donde se puede ver que novedades traerán las siguientes versiones.

Qué es PDM y qué problema resuelve en multiclúster

PDM es una consola de gestión que se conecta directamente a cada clúster remoto de Proxmox VE. Los remotos no tienen que “ver” a los demás ni conocerse entre sí; basta con que PDM hable con cada uno. Ese patrón simplifica la seguridad (menos superficies expuestas) y la operativa (menos sesiones abiertas).

Su objetivo no es reemplazar a PVE, sino coordinarlo cuando tienes varios clústeres. En mi experiencia, combinar visibilidad centralizada con tareas básicas (migraciones, consultas, validaciones) reduce errores humanos y tiempos de búsqueda. Si vienes de ecosistemas con gestores “tipo vCenter”, PDM cubre ese hueco en el mundo Proxmox sin renunciar a la modularidad.

Migración de VMs sin red de clúster: cuándo tiene sentido

No es magia ni teletransporte: necesitas conectividad base razonable y respetar tus políticas de almacenamiento/red. La diferencia es que no dependes de una red de clúster tradicional para cada movimiento. ¿Cuándo brilla?

- Ventanas de mantenimiento con hardware heterogéneo.

- Balanceos manuales donde priman tiempos cortos sobre automatismos complejos.

- Entornos con varios clústeres “satélite” donde montar una red de clúster dedicada sería sobredimensionar.

En mi caso, esta flexibilidad ha reducido los “atascos” de último minuto cuando un clúster necesita respirar.

EVPN y SDN en Proxmox: lo que hace (y lo que no)

Lo que hace: centraliza la definición y replicación de zonas y vnets entre clústeres, con una vista global de la topología. Esto uniforma nombres, VLAN/VXLAN y políticas, y baja el riesgo de desalineación entre equipos.

Lo que NO hace: no “auto-cablea” tu red completa ni sustituye tus decisiones de routing, seguridad o segmentación. Piensa en PDM+EVPN como la capa que coordina y estandariza, no como el piloto automático de extremo a extremo.

Cuando probé la gestión desde una sola consola, lo que más agradecí fue dejar de saltar entre UIs para crear la misma vnet en tres sitios. La repetición muere y con ella varios fallos tontos.

Zonas y vnets entre clústeres desde una única interfaz

Define zonas coherentes (nombres, rangos, reglas) y replícalas en varios clústeres en un par de clics. Ganas gobernanza: lo que decides arriba se refleja abajo sin que cada operador lo “interprete” a su manera. En organizaciones con varios dominios de responsabilidad, este punto evita que la topología se fragmente con el tiempo.

Recomendaciones de red: túneles vs. exposición pública

Lo más seguro es que PDM se conecte directamente a los remotos por canales privados. Si esa conectividad no existe, crea túneles (WireGuard/OpenVPN, por ejemplo). Evita exponer UIs de administración a internet; un salto menos es un riesgo menos. Documenta rutas, puertos y certificados antes del primer alta de clúster para que el onboarding sea repetible.

Arquitectura y compatibilidad: base Linux moderna y PVE 8+

PDM se apoya en una base Linux actual (stack moderno y estable) e integra bien con entornos Proxmox VE 8+. A efectos prácticos:

- Si ya estandarizaste tu PVE en versiones recientes, el encaje es directo.

- En hardware, prioriza CPU con AES-NI (para túneles/cifrado) y discos rápidos para la máquina donde alojes PDM.

- Mantén DNS, NTP y certificados en orden: una consola central solo es tan fiable como su capa de identidad y tiempo.

Aunque el kernel o ZFS exactos puedan variar según la build, la idea es que no dependas de componentes exóticos ni repos raros: es una pila predecible y fácil de mantener.

Operaciones que ya puedes centralizar hoy

- Alta y gestión de remotos: añadir clústeres, validar estado, ver inventario.

- Búsqueda transversal: localizar VMs, nodos y redes sin cambiar de contexto.

- Métricas: panorama de salud que te permita priorizar acciones.

- Privilegios y accesos: aplicar permisos y revisar quién puede hacer qué.

- Migraciones selectivas: mover cargas con criterio, no por inercia.

En la práctica, PDM te da la foto grande y las palancas mínimas para mantener orden. Cuando lo empecé a usar, noté que los “tickets de localización” bajaron: menos pings al equipo para pedir la VM X o el nodo Y.

Búsqueda y métricas: menos ruido, más señal

La búsqueda transversal se siente “natural”: escribes y aparece lo que necesitas, incluso en entornos grandes. En métricas, prima la capacidad de decisión: si una gráfica no te cambia el siguiente paso, sobra. Ajusta retenciones y niveles de detalle para que el panel sea un instrumento, no un mural.

Gestión de privilegios desde la UI de acceso

Centralizar permisos reduce fricción y errores. Define roles por tarea (operación, red, almacenamiento) y evita permisos “comodín”. Revisa auditorías de vez en cuando; en organizaciones grandes, la deriva de permisos ocurre si no la vigilas.

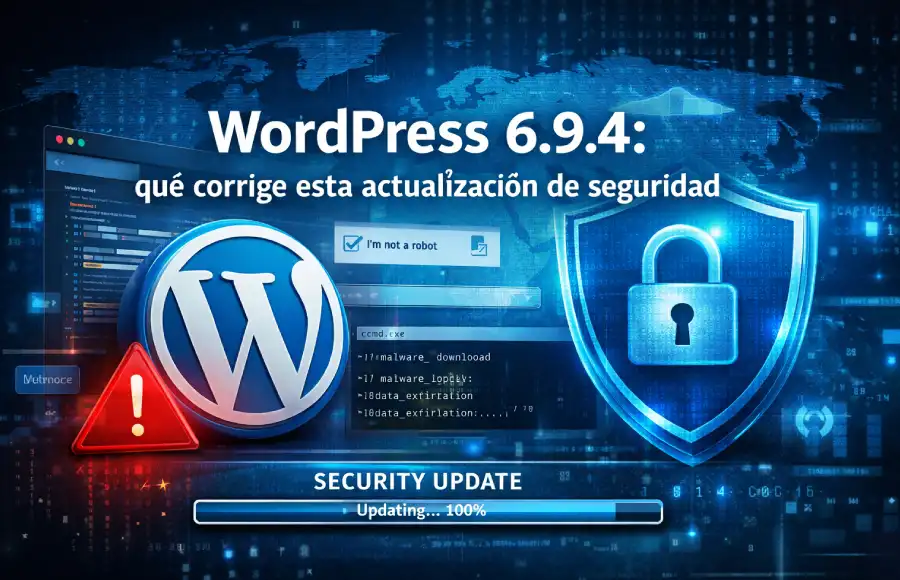

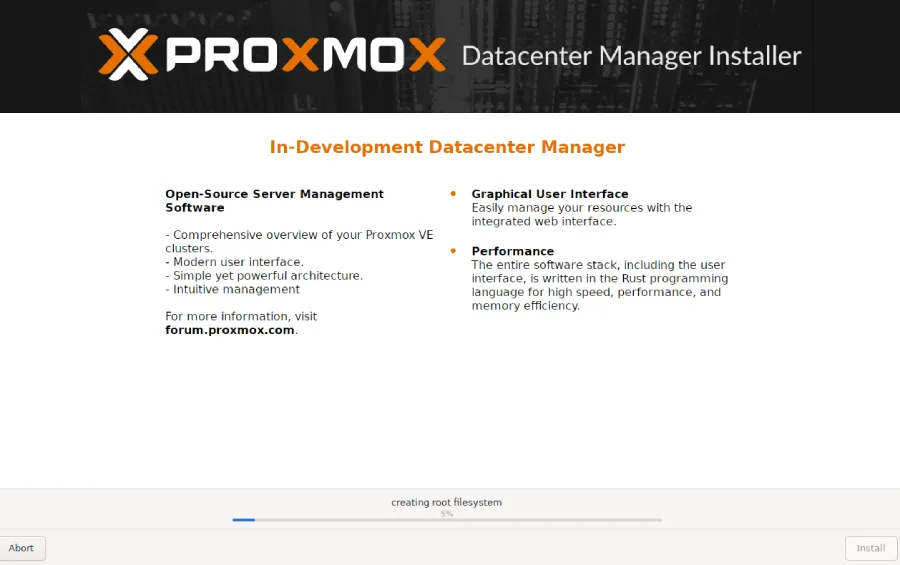

Despliegue rápido y requisitos (ISO / repos de pruebas)

- Prepara la VM/host para PDM con CPU moderna, 8–16 GB de RAM y almacenamiento rápido.

- Red y DNS listos: nombre estable para PDM y alcance hacia los clústeres remotos.

- Instalación: usa la imagen oficial o los repos de pruebas (según tu política).

- Primer arranque: configura certificado, usuarios y backup de la propia instancia PDM.

- Añade remotos: importa cada clúster con credenciales de servicio (mínimos privilegios necesarios).

- Valida: prueba búsqueda, visibilidad de métricas, creación de una vnet de prueba en dos remotos y una migración controlada.

- Cierra superficies: firewall, túneles si procede, y listas de acceso por IP.

Límites, roadmap y próximos pasos

Al ser beta, el alcance está acotado: foco en visibilidad, operaciones básicas y EVPN. Lo razonable es esperar iteraciones en integraciones (por ejemplo con backup), más controles de seguridad y afinado de escalabilidad. Mi sugerencia:

- Trátalo como proyecto piloto en 1–2 clústeres representativos.

- Documenta tiempos de operación antes y después para medir impacto real.

- Prepara un plan de reversión (siempre) y reporta feedback: en esta fase tu experiencia ayuda a pulir lo que más duele.

Casos de uso para organizaciones grandes (y qué mirar antes de migrar)

- Multi-sede con clústeres autónomos: gobernanza de red y permisos sin perder autonomía local.

- Dev/QA/Prod en clústeres separados: estándares compartidos, menos “sorpresas” al promover builds.

- Integradores MSP: ventana única para clientes distintos con políticas consistentes.

Antes de mover nada crítico, revisa: - Mapa de dependencias (DNS, storage, redes compartidas).

- Políticas de cambio y ventanas.

- Riesgos de seguridad (exposición de admin UIs, rotación de credenciales).

Mi regla práctica: empieza por servicios de bajo riesgo, valida flujos y escala.

FAQs rápidas sobre PDM 0.9 Beta

¿Qué necesito para usarlo?

Una instancia PDM y clústeres Proxmox VE recientes, más conectividad PDM→remotos (idealmente privada o tunelizada).

¿Sustituye a PVE?

No. PDM coordina y centraliza; PVE sigue siendo el runtime donde viven tus VMs/containers.

¿Puedo migrar VMs sin red de clúster?

Sí, PDM reduce esa dependencia para tareas puntuales, siempre con conectividad y políticas de red/almacenamiento bien definidas.

¿Configura automáticamente toda mi red?

No. EVPN te da coordinación y consistencia; el diseño de red sigue siendo tuyo.

¿Es adecuado para producción?

Es beta: pruébalo en entornos controlados y define criterios de aceptación antes de expandir.

¿Qué pasa si un remoto cae?

PDM sigue operativo, pero perderás visibilidad/acciones sobre ese clúster hasta que vuelva la conectividad.

Sobre la nueva versión Beta 0.9 de Proxmox Datacenter Manager

Proxmox Datacenter Manager 0.9 Beta pone orden donde más duele: multiclúster. Con EVPN como estandarte y una consola que prioriza visibilidad, búsqueda y permisos, sube el listón sin pedirte una red de clúster en cada esquina. En mi experiencia, empezar pequeño (piloto) y estandarizar nombres, vnets y roles desde el día uno marca la diferencia entre una demo bonita y un operativo sostenible.

Opinión Personal

Honestamente, Proxmox Datacenter Manager 0.9 Beta es el movimiento más ambicioso de Proxmox en años. Por fin hay una consola que pone orden en el caos multiclúster: una vista unificada para ver nodos, buscar rápido y ejecutar tareas básicas sin depender siempre de una red de clúster. En mi caso, lo más liberador ha sido la migración de VMs durante mantenimientos; menos vueltas, menos errores y menos tiempo perdido.

La incorporación de EVPN me parece el verdadero cambio de juego. No es un piloto automático de red (ni tiene por qué serlo), pero sí una capa de coordinación que estandariza zonas y vnets entre clústeres. Eso reduce la entropía operativa que suele aparecer cuando cada equipo “configura a su manera”. Para organizaciones que buscan escala y gobernanza sin renunciar al open source, PDM empieza a competir en ligas donde antes Proxmox llegaba justo.

¿Lo pondría en producción hoy? Es beta: lo lógico es un piloto controlado en 1–2 clústeres, con checklists de seguridad, túneles privados y métricas que demuestren impacto. Si ese piloto confirma que EVPN y la búsqueda transversal recortan tiempos, el caso de negocio se escribe solo.

En resumen: PDM 0.9 Beta no promete magia; promete orden, consistencia y foco. Y eso, en multiclúster, es más valioso que cualquier feature vistosa.

¿Tú qué opinas? ¿Ya lo probaste, cómo te fue con EVPN y las migraciones? Déjame tus comentarios abajo: me interesa conocer tus casos de uso, dudas y resultados reales.